Доверенный искусственный интеллект в защищенном исполнении для биометрии и иных важных приложений. Проблемы шифрования

Александр Иванов, 26/10/20

Осенью 2019 г. в стране произошло знаменательное событие: вышел указ президента Владимира Путина № 490 "О развитии искусственного интеллекта в РФ". Причина крайне проста: сложившийся в последние годы диспаритет по затратам на вооружение между США и Россией в ближайшем будущем будет только усиливаться. В связи с этим для выживания необходимо, чтобы уже стоящий на вооружении у России сверхзвук стал поддерживаться еще и сверхинтеллектом. Родить, вырастить, воспитать, дать хорошее образование десятку-другому гениев по госзаказу пока невозможно. Гораздо более реалистично имеющееся уже сегодня железо наполнить искусственным интеллектом, который будет создан в ближайшее время по указу от 11.10.2019 г.

В связи с тем, что наш президент не ошибается, его указ будет поддержан финансово и достаточно много рядовых исполнителей примут участие в освоении госбюджета, выделенного на проблемы искусственного интеллекта. Одной из первых ласточек в этом контексте является появление в составе Госстандарта России нового технического комитета № 164 "Искусственный интеллект", который является аналогом международного технического комитета ISO/IEC JTC1 sc42. В его состав входят 130 ведущих отечественных предприятий, именно ТК 164 будет поддерживать обеспечение указа Владимира Путина разработкой национальных стандартов.

Следует отметить очень важную тенденцию XXI столетия. Фактически подавляющее большинство стран в добровольно-принудительном порядке уступили свой суверенитет в сфере национальной стандартизации в пользу системы международной стандартизации. В XX веке для каждой страны было нормой создавать свои национальные стандарты, в том числе США писали стандарты для себя, а желающие могли с разрешения страны – обладательницы стандарта гармонизовать его под себя, переводя на свой язык. Характерным примером является биометрия как очень важная ветвь того, что принято называть искусственным интеллектом.

Готовые стандарты или суверенитет?

Первый стандарт по биометрии создавался как национальный стандарт США в 1993 г. Он регламентировал процедуру сжатия рисунка отпечатка пальца перед отправкой по факсу. Еще одним важнейшим стандартом США является спецификация BioAPI (создана в марте 2000 г., а в сентябре того же года спецификация уже была реализована на платформе MS Windows1). То, что эта спецификация рождалась как национальный стандарт США, – уже история, про которую все забыли.

Новая станица биометрической стандартизации началась в 2002 г. с появления международного комитета ISO/IEC JTC1 sc37 (Биометрия), который создал, ввел в действие и разрабатывает в настоящее время примерно 153 стандарта. Столь значительная продуктивность обусловлена скрытым использованием госбюджета США для написания международных биометрических стандартов для всех. Свои национальные стандарты по биометрии США уже не пишут, в этом нет нужды.

Вроде бы цель благородная: "Большой брат" – лидер информационных технологий – ведет напряженную работу в интересах своих "младших братьев", которые при этом могут сэкономить свой госбюджет. Зачем "младшему брату", например Польше2, тратить свои ресурсы на выращивание собственных специалистов по биометрии или криптографии? Лучше пользоваться готовыми международными документами и не напрягаться с проблемами формирования своих экспертов международного уровня.

Польская позиция была бы абсолютно верна, если бы "Большой брат" по-прежнему оставался абсолютным лидером информационных технологий. К счастью для России и к сожалению для Польши, за последние 20 лет ситуация в информационной сфере существенно изменилась. Во-первых, Китай стал заметным производителем микросхем, микроконтроллеров и программного обеспечения. Во-вторых, Россия упорно продолжает поддерживать свой суверенитет не только в сфере своей собственной криптографии, но и в области биометрических приложений искусственного интеллекта3. Так все сложилось исторически.

Международная спецификация BioAPI

Проблемы международной биометрии родились не сегодня, а в прошлом веке, когда BioAPI в спешном порядке разрабатывалась как стандарт США. Спешка была из-за ожидания выхода микросхемы для международных биометрических паспортов. По этой причине не стали уделять серьезного внимания защите персональной биометрической информации в рисунках отпечатка пальца, геометрии лица, подписи (всего того, что может быть записано на микросхему биопаспорта). Опасения научно-технической общественности США тогда были сняты тем, что буквально в ближайшее время ожидалось появление "волшебного" гомоморфного шифрования4, 5. Однако радужные перспективы не осуществились, полностью гомоморфное шифрование появилось только 2012 г.6, причем у него всплыл очень серьезный недостаток.

Полностью гомоморфное шифрование накапливает ошибки. Гомоморфно зашифровать можно что угодно, однако начиная с некоторого объема шифротекст начинает расшифровываться с определенной вероятностью. Чем длиннее шифротекст, тем больше вероятность его неверного (ошибочного) расшифровывания. В обычной криптографии шифровать и расшифровывать можно данные какого угодно объема. При гомоморфном шифровании это не так. Мало того что решающие правила искусственного интеллекта должны состоять только из операций сложения и умножения (использование других операций существующие схемы гомоморфного шифрования не предусматривают), сами гомоморфные решающие правила должны быть короткими.

В результате сегодня мы имеем сотни практически реализуемых схем симметричного и асимметричного шифрования. Одна часть схем шифрования оформлена как международные стандарты ISO/IEC JTC1 sc27 (Безопасность и приватность), а другая – как национальные стандарты России усилиями ТК 26 (Криптографическая защита информации).

Ни в России, ни за рубежом стандартов по гомоморфному шифрованию пока нет. У меня отсутствуют сведения о том, что кто-то пытается разработать новый стандарт хотя бы по частично гомоморфному шифрованию для защиты решающих правил биометрии или иных приложений искусственного интеллекта.

Две серьезные уязвимости

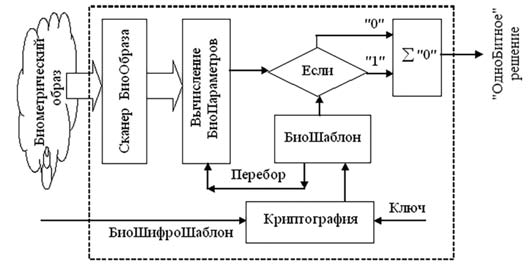

Проще всего понять проблему связи доверия и шифрования, рассматривая базовую схему обработки биометрических данных по спецификации BioAPI7, 8, 9 (рис. 1).

Рис. 1. Защищенная обработка биометрических данных в соответствии с идеологией международной спецификации BioAPI

Рис. 1. Защищенная обработка биометрических данных в соответствии с идеологией международной спецификации BioAPI

Спецификация BioAPI построена на использовании биометрических шаблонов (биошаблонов). В простейшем случае биошаблон может состоять из допусков на каждый из биометрических параметров образа "свой".

Данные биошаблона пользователя "свой" должны поступать в доверенную вычислительную среду зашифрованными. Естественно, что перед их использованием они должны быть расшифрованы, а значит в доверенной вычислительной среде должен храниться криптографический ключ.

Пунктирная линия на рис. 1 означает необходимость выполнения обработки данных в доверенной физически защищенной вычислительной среде. Вскрытие физической защиты должно приводить к стиранию (уничтожению) криптографического ключа и открытого биошаблона. Если вычислительная среда не доверенная (например, используется смартфон с его встроенной видеокамерой), то где-то в программном обеспечении должен быть спрятан ключ расшифровывания биошифрошаблона. Это серьезная уязвимость, условно называемая "ключ под ковриком". Сколько бы вы ни заплатили за железную дверь с серьезным замком, "ключ под ковриком" делает защиту почти бесполезной. Рано или поздно хакеры обнаружат, под каким "ковриком" хранится "ключ" в той или иной программе. Далее защита биошаблонов будет массово сниматься, а производитель средств защиты и их поставщик понесут значительные репутационные потери.

Еще одной дырой в спецификации является "один бит" решающего правила. Хакеру достаточно найти и поменять "один бит" решающего правила в программном обеспечении для того, чтобы биометрический замок стал работать строго наоборот. Он будет впускать в квартиру всех, кроме ее хозяина.

Двух перечисленных выше уязвимостей достаточно, чтобы понять слабость очень большого пакета из 153 международных стандартов ISO/IEC JTC1 sc37 (Биометрия).

Гомоморфное шифрование: решение, которого еще нет

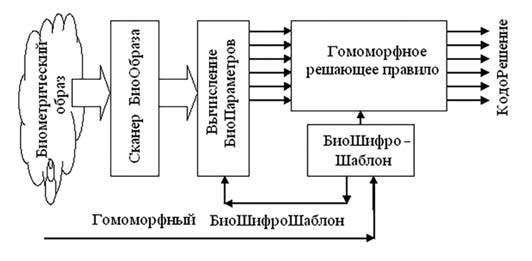

Обе эти уязвимости исчезают, если предположить возможность замены обычного шифрования в протоколах биометрической аутентификации10, 11, 12 на перспективное гомоморфное шифрование. В этом случае блок-схема защищенной обработки биометрических данных кардинально меняется, что отображено на рис. 2.

Рис. 2. Обработка биометрических данных, защищенная гомоморфным шифрованием и применением гомоморфного решающего правила

Рис. 2. Обработка биометрических данных, защищенная гомоморфным шифрованием и применением гомоморфного решающего правила

Потенциальным преимуществом гомоморфного шифрования перед обычным является то, что с его помощью теоретически можно построить гомоморфное решающее правило, для которого не требуется расшифровывание биошифро-шаблона. В этом случае исчезает уязвимость BioAPI "ключ под ковриком".

Вторым важнейшим моментом является также то, что исчезает уязвимость "одного бита" решающего правила, если схема применяемого гомоморфного шифрования с гомоморфным решающим правилом будет давать гомоморфно зашифрованное кодовое решение. Понять и правильно применить это решение сможет только обладатель ключа гомоморфного шифрования. В этом контексте либо доверенная вычислительная среда (пунктирная линия на рис. 2) вообще исчезает, либо требования доверия к вычислениям существенно снижаются.

Следует еще раз подчеркнуть, что блок-схема на рис. 2 сегодня существует только на бумаге.

Биометрия и гомоморфное шифрование пока никак не пересекаются, в открытой печати нет описаний реально работающих схем гомоморфной защиты биометрических данных. Какие существуют реальные пути устранения выявленных уязвимостей? Рассмотрим в следующей части статьи.

1 https://ru.wikipedia.org/wiki/BioAPI

2 Исторически Польша до 1939 г. имела очень сильную криптографическую школу, именно поэтому польская разведка украла у Германии первый вариант шифровальной машины "Энигма". Каков вклад поляков в последующие успехи английского "Блечли парка", мы никогда не узнаем. Однако факт остается фактом: сегодня ни Польша, ни Германия не тратят свои собственные существенные ресурсы на национальную криптографию. Расходы на поддержку собственных криптографических школ могут себе позволить совсем немного стран: США, Китай, Россия, Израиль. Польша и Германия – это яркий пример утраты былого национального суверенитета в сфере криптографии и возможности создавать свои национальные стандарты.

3 Иванов А.И., Чернов П.А. Протоколы биометрико-криптографического рукопожатия. Защита распределенного искусственного интеллекта интернет-вещей нейросетевыми методами // Системы безопасности. 2018. № 6. С. 54–59.

4 https://ru.wikipedia.org/wiki/Гомоморфное_шифрование

5 Варновский Н.П., Шокуров А.В. Гомоморфное шифрование // Труды института системного программирования. Т. 12. (Под редакцией В.П. Иванникова) – М.: ИСП РАН, 2006. С. 27–36.

6 https://ru.wikipedia.org/wiki/Полностью_гомоморфное_шифрование

7 Болл Руд, Коннел Джонатан Х., Панканти Шарат, Ратха Налини К., Сеньор Эндрю У. Руководство по биометрии. М.: Техносфера, 2007. 368 с. (пер. с английского).

8 ГОСТ Р ИСО/МЭК 19784-1–2007 Автоматическая идентификация. Идентификация биометрическая. Биометрический программный интерфейс. Ч. 1. Спецификация биометрического программного интерфейса.

9 ГОСТ Р ИСО/МЭК 19785-4–2012 Информационные технологии. Биометрия. Единая структура форматов обмена биометрическими данными. Ч. 4. Спецификация формата блока защиты информации.

10 ISO/IEC 24745:2011 Information Technology. Security Techniques. Biometric information Protection.

11 ISO/IEC 24761:2009 Information Technology. Security Techniques. Authentication context for biometrics.

12 ISO/IEC 19792:2009 Information Technology. Security Techniques. Security Evaluation of Biometrics.

Редакция советует

В статье поднимаются важные вопросы шифрования биометрических данных и влияния искусственного интеллекта на эти технологии. Российские компании, занимающиеся разработкой современных решений (BIOSMART, РусГард, PERCo и др.), уделяют вопросам защиты персональных данных большое внимание.