Старые и новые активности телефонных мошенников

Алексей Плешков, 08/05/20

Статья из цикла "Активисты в эпоху диджитализации". В ней раскрыты предпосылки, концепции, актуальные схемы и варианты защиты работников корпораций (потенциальных и реальных жертв злоумышленников) от активностей мошенников, применяющих в своей работе инструменты фишинга и вишинга. Все актуальные для II квартала 2020 г. примеры показаны в контексте методов и средств для борьбы с пандемией короновируса в России и в мире.

Согласны ли вы с тем, что российский рынок финансовых товаров и услуг отличается от европейского или американского аналогов? Кто-то будет спорить, что они одинаковые, кто-то – настаивать, что сравнивать рынки в таком контексте неправильно, кто-то резонно уточнит критерии. Так или иначе, все рынки используют некие инструменты продаж, безотносительно их схожести. Но это не обзор по маркетингу, а у меня нет цели что-либо продать. Важно то, что мы с вами, граждане России, – составная часть этого рынка и живем, как мне кажется, в период победившего превентивного подхода в маркетинге, который создает плодородную почву для активистов и мошенников всех мастей.

Что я имею в виду?

Попробую рассказать на примере: некая аналитическая банковская система после долгой обработки персональных данных, анкет, данных по операциям за период и массивов строк, многократно обогащенных из различных коммерческих или открытых источников, определила, что конкретному человеку в конкретный момент времени может потребоваться конкретная услуга. Big Data, профилирование и модели – это действительно сила! Свой вывод (реквизиты клиента, описание продукта, скрипт диалога + риперные фразы) аналитическая система передает оператору кол-центра, который с эффективностью соседского перфоратора ранним субботним утром дозванивается до клиента и предлагает ему целевой продукт на самых подходящих, по мнению аналитической системы, условиях!

Ну и в чем, собственно, проблема? "Все так делают: мой банк, операторы сотовой связи, телевидение, платные клиники, юридические консультанты, Мосэнергосбыт, в конце концов!" – скажете вы. Как раз в этом-то и проблема, что "так делают все". Причем не только по телефону, но и (до недавнего времени) в WhatsApp, Viber, СМС, по электронной почте и в социальных сетях.

И вот тут первый акцент…

Фишинг (англ. Phishing от Fishing – "рыбная ловля, выуживание") – вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей – логинам и паролям. Это достигается путем проведения массовых рассылок электронных писем от имени популярных брендов, а также личных сообщений в рамках различных сервисов, например от имени банков или внутри социальных сетей. В письме часто содержится прямая ссылка на сайт, внешне неотличимый от настоящего, либо на сайт с редиректом. После того как пользователь попадает на поддельную страницу, мошенники пытаются различными психологическими приемами побудить его ввести на поддельной странице свои логин и пароль, которые он использует для доступа к определенному сайту, что позволяет мошенникам получить доступ к аккаунтам и банковским счетам

Растущая активность "операторов"

Мошенники, используя методы социальной инженерии и классические фишинговые подходы, пытаются удаленно воздействовать на клиентов финансовых организаций. Цель у мошенников измеряемая и понятная: спровоцировать клиента на определенные сценарии действий, которые, при правильной игре мошенников, могут привести к потере клиентом безналичных денежных средств путем перевода на подконтрольные злоумышленникам счета в сторонних банках или платежных системах.

На звонки и СМС-сообщения от имени банка попадают все категории клиентов, от домохозяек из регионов до топ-менеджеров крупных газовых компаний, от студентов-гуманитариев до заслуженных профессоров медицины. Никто не может дать вам гарантию того, что через секунду не зазвонит ваш мобильный телефон и девушка (или мужчина, назовем их общим словом "оператор") с приятным голосом четко, выговаривая каждое слово, не представится работником службы поддержки пользователей крупного банка, не обратится к вам по имени-отчеству от лица компании и не предложит вам выгодный, "по его мнению", продукт или услугу.

Знакомо? Именно так и работают мошенники. И их активности становятся все более частыми в связи с нестабильной эпидемиологической обстановкой в России и в мире в I квартале 2020 г. Находящиеся вдали от корпоративного гнезда сотрудники больших компаний, работающие в удаленном режиме, становятся жертвами спланированных активностей таких вот "операторов".

Они (злоумышленники) используют для обмана каналы, шаблоны и форму общения с клиентом, аналогичные банковским, но содержание сообщения корректируют "под себя" для дальнейшего введения клиента в еще большее заблуждение. По сути, тот же маркетинг, те же рыночные инструменты, но используемые с преступными целями.

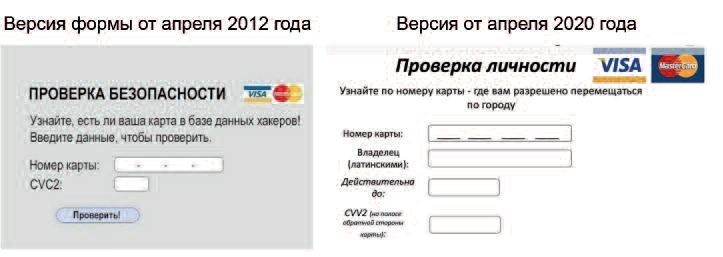

Формы для компрометации данных пластиковых банковских карт: версия формы от апреля 2012 г. слева, версия от апреля 2020 г. справа

Формы для компрометации данных пластиковых банковских карт: версия формы от апреля 2012 г. слева, версия от апреля 2020 г. справа

Сталкивался каждый третий, а то и второй…

По статистике исследовательских компаний, в России и в мире в 2019–2020 гг. от фишинга (обмана по электронным каналам связи) и вишинга (обмана по телефону) пострадал каждый третий клиент финансовых организаций, притом что со звонками с неизвестных номеров и попытками введения в заблуждение за последние пару лет в России сталкивался каждый второй житель.

В какой-то момент клиент, которого уже обманывали мошенники, может начать осознавать свои ошибки, и у него последовательно возникают сначала эффект информационного переполнения, а затем эффект автоматического отрицания всего нового, и вся персональная/необходимая/срочная (по мнению финансовой организации) информация, поступающая к такому клиенту по любым каналам, автоматически уходит у него в корзину для спама. "Да, ну и что с того? Пусть об этом болит голова у банкиров!"

Достучаться до клиента

Вероятная проблема в том, что клиент банка, если он здравомыслящий человек со стабильной психикой, со временем перестает отвечать на любые обращения от банка и реагировать на реальные предупреждения об угрозах, поступающие по всем возможным каналам. Отделы маркетинга финансовых организаций совместно с ИТ и службами информационной безопасности, подпитываемые серьезными инвестициями владельцев процессов и бизнес-подразделений банков, идут на все более невероятные вещи: устраивают в Интернете акции по привлечению внимания клиентов к проблемам информационной безопасности, назначают персональных менеджеров и через них пытаются вразумить клиентов, развертывают выделенные телефонные линии для обращения в случае инцидентов, внедряют систему аутентификации клиентов с использованием одноразовых сессионных паролей и т.д.

Новые ухищрения

В этой постоянной гонке за клиентом активисты-мошенники тоже не сидят без дела.

Исследуя банковские продукты и приложения на предмет логических и технических уязвимостей, вербуя бывших и действующих банковских работников, перенимая опыт западных коллег-киберпреступников, отечественные злоумышленники разрабатывают алгоритмы и схемы атак, обучают новичков психологическим методам и коммуникационным инструментам, готовят письменные скрипты для телефонного общения, принимают экзамены на знание и умение привлечь и убедить жертву дистанционно.

Вишинг (англ. Vishing от Voice Phishing) – один из методов мошенничества с применением социальной инженерии, который заключается в том, что злоумышленники, используя телефонную коммуникацию и играя определенную роль (сотрудника банка, покупателя и т.д.), под разными предлогами выманивают у держателя платежной карты конфиденциальную информацию или стимулируют к совершению определенных действий со своим карточным счетом/платежной картой.

Примеры схем мошенничества

Новым поводом вспомнить о старых инструментах мошенников стали отдельные инициативы правительств субъектов РФ по внедрению электронных идентификаторов, электронных паспортов, электронных пропусков, а также системы штрафов за нарушения введенных правил при перемещении по территории городов в период карантина.

Сбор реквизитов банковских карт

Активисты очень быстро среагировали на данные инициативы и решили воспользоваться недостаточной информированностью населения, разработав формы сбора реквизитов пластиковых банковских карт.

Пользователям Интернета рассылаются электронные письма и сообщения в социальных сетях с предложением выяснить по номеру своей пластиковой банковской карты возможность перемещаться по городу в период карантина, наличие автоматически начисленных штрафов за нарушение правил карантина в общегородской базе и/или получить ответы на другие животрепещущие вопросы.

Почему труд людей все еще дешевле машин >>>

Аналогичная форма в апреле 2012 г. появилась в российском сегменте Интернета с целью сбора конфиденциальных данных держателей пластиковых карт.

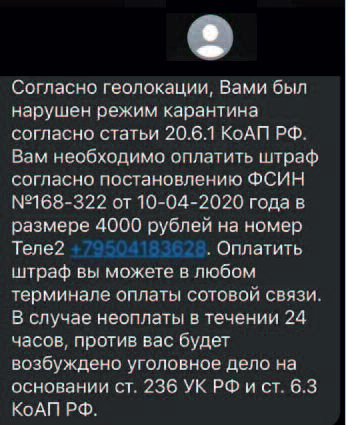

СМС-рассылка

Вторым примером адаптированных под современные реалии мошеннических схем стала точечная СМС-рассылка злоумышленниками сообщений о начисленных штрафах за нарушения режима карантина или несанкционированное перемещение по городу. Жертве предлагается в кратчайшие сроки оплатить штраф путем перевода денежных средств на подконтрольный злоумышленникам номер телефона.

"Старый добрый" вишинг

Третий кейс – это видоизменная классическая вишинговая схема. В конце марта – начале апреля 2020 г. в отношении клиентов и работников крупнейших российских банков (держателей пластиковых банковских карт и пользователей мобильных приложений класса интернет-банк) злоумышленники путем настойчивых звонков с городских телефонных номеров в Москве или с подделанных с помощью инструментов интернет-телефонии номеров, соответствующих официальным номерам российских банков, сообщают ответившему лицу (жертве) о якобы имевших место подозрительных операциях по карточному или лицевому счету, о наличии блокировки денежных средств в системе мониторинга или иную не соответствующую действительности информацию (на имя жертвы якобы оформлен кредит, поступила заявка на закрытие вкладов и т.д.). Цель активностей злоумышленников – напугать жертву, заставить поверить, что ее деньги на карточном счете в финансовой организации оказались в опасности и что в данный момент кто-то имеет к ним доступ. Затем жертве предлагается возможность спасти эти денежные средства, и тут варианты: либо подтвердить легальность операций, либо для их отмены назвать коды из направленных от имени и с номера банка СМС-сообщений специальной системе-роботу. В некоторых случаях жертве по телефону уверенным голосом говорят о том, что ее мобильный телефон заражен вредоносным программным обеспечением и для информационной безопасности ей нужно срочно установить на мобильный телефон "специальную программу" (Team Viewer Quick Support), которая позволит мошенникам получить удаленный доступ к смартфону или компьютеру. Другой вариант защиты – это "активировать внутреннюю защиту мобильного телефона" путем ввода специальных команд, например **21*, для переадресации звонков. Жертве также могут предложить пойти (или поехать) к ближайшему банкомату и совершить подтверждающие операции, которые на самом деле окажутся переводами на счета в стороннем банке, подконтрольные злоумышленникам.

Современным мошенникам-вишерам доступна технология подмены (спуфинг) исходящего номера на абсолютно любой. К примеру, номер телефона, с которого мошенники звонят своим жертвам (клиентам конкретного банка), может быть такой же, как у процессингового или кол-центра, указанный на обороте пластиковой банковской карты. У жертвы создается полное впечатление, что ей звонят сотрудники финансовой организации, клиентом которой она является.

Пример фишингового СМС-сообщения

Кто в зоне риска вишинговых атак?

В период самоизоляции и удаленного доступа из дома к внутренним ИТ-ресурсам работники компаний в рабочее время прикованы новыми корпоративными правилами к своим "неформальным" рабочим местам, оборудованным как минимум мобильным телефоном, средствами для аудио-/видеокоммуникаций, компьютером или ноутбуком с постоянным доступом в Интернет. Ранее созданные бизнес-процессы для таких работников "на удаленке" с учетом массового карантина искусственно скорректированы с акцентом на длительные коммуникации. Если для одной категории работников компании (секретариат, маркетинг, PR, продажи, клиентские отделы и др.) телефонные коммуникации являются частью повседневной работы, то для других удаленное общение становится сложным персональным испытанием.

Вот тут я ставлю второй акцент: понимая психологию человека, вынужденно помещенного в некомфортные для себя и видоизменные относительно привычных условия труда, активисты-мошенники звонят потенциальной жертве, аудиально воздействуют на сознание человека, вгоняя его в еще большее стрессовое состояние, и затем предлагают логичный для искусственно созданной ситуации выход – сценарий, последовательным результатом которого для жертвы является потеря безналичных денежных средств.

Кто этим занимается?

Если бы мы находились в 2010–2013 гг., то с вероятностью, близкой к 100%, я бы указал на распределенные группы молодых (21–25 лет, русскоязычные, с хорошими коммуникативными навыками, целеустремленные, замотивированные на результат) активистов, которые только начинают свою активную деятельность в области вишинга и перенимают опыт западных "коллег". На тот момент практика кол-центров и телефонных уведомлений только начинала зарождаться в России и не была столь привычна обывателям.

В 2014–2018 гг. опробованные на небольших группах в региональных центрах в России схемы вишинга вышли в тираж и очень быстро перешли из разряда прибыльных увлечений в группу промышленно поддерживаемых организованной преступностью и развитых повсеместно в местах лишения свободы мошеннических схем с применением высоких технологий. Звонки из тюремных кол-центров заполонили Россию, как вирус.

Молодые люди, которые в начале 2010-х гг. сами сидели на телефонах и обзванивали жертвы, "повзрослели" и на фоне легких денег и бесконтрольности либо примкнули к организованной преступности, либо попали в тюремное заключение по другим правонарушениям, в том и в другом случае принеся с собой знания и опыт телефонного мошенничества. Они прекрасно понимали схему вишинга и знали про минимально необходимые для успешной реализации входные данные потенциальных жертв. Кто-то пользовался неактуальными базами данных телефонных номеров, утекшими в период экономической нестабильности у сотовых операторов, из бюджетных и коммерческих организаций.

Кто-то, индексируя доски объявлений и социальные сети, составлял свои собственные базы для обзвона и целенаправленных атак. А кто-то вербовал через "знакомых знакомых" работников, в том числе околофинансовых организаций, имеющих непосредственный доступ к клиентской информации.

В 2019–2020 гг. схемы вишинга претерпели значительные изменения. Теперь, после инвестиций заинтересованных в их развитии физических лиц (тех самых, которые в начале 2010 гг. стояли у истоков телефонного мошенничества, закончили процесс получения высшего образования и/или отбыли свои сроки в тюрьме и вышли на свободу уже в другом статусе), они перетекли за пределы Российской Федерации. При полноценном юридическом сопровождении и бюрократическом прикрытии такие компании получили на территории некоторых граничащих с РФ стран официальный статус интернет-маркетинговых транснациональных групп с собственными коммерческими кол-центрами. Их активность действительно стоит того, чтобы упомянуть о ней в данном обзоре.

Они (активисты-мошенники) продолжают свою деятельность, в том числе адаптированную под нестабильную эпидемиологическую обстановку. Пять-шесть лет назад такие термины, как "нагон трафика", "арбитраж", "лидогенерация", "автоматический обзвон", "горячие клиенты", "теплые лиды", "холодные базы" и др. не были знакомы киберактивистам и воспринимались как что-то из разряда узкоспециализированного маркетингового сленга. Сегодня все изменилось: эти термины уже не являются чем-то сложным для понимания в среде мошенников, регулярно упоминаются в диалогах в закрытых форумах в даркнете и на профильных каналах в Telegram, используются при обсуждении сценариев атаки на клиентов финансовых организаций и являются по сути таким же имеющим свою цену товаром, как персональные данные, номера пластиковых банковских карт и др.

Время для третьего акцента в статье: интернет-маркетинг стал удобным прикрытием для активностей, реализуемых мошенниками-вишерами с территории других стран в отношении клиентов и работников финансовых организаций в России в 2020 г. Методы и инструменты интернет-маркетинга в промышленных масштабах применяются для нанесения мошенниками ущерба физическим лицам через Интернет.

5 советов, как не стать жертвой вишинга

Чтобы противостоять атакам мошенников, применяющих инструменты вишинга:

- Не реагируйте/не отвечайте/не берите телефонную трубку при телефонных звонках с неизвестных номеров и настойчивых входящих обращениях от имени и с номеров доверенных вам компаний (в том числе финансовых).

Используйте для общения с банками коммуникационные инструменты и средства, встроенные в нативные мобильные приложения класса "телефонный банкинг", "мобильный банкинг", "интернет-банкинг". Если у вас есть желание ответить на звонок и пообщаться с представителем вашего банка, позвоните сами по номеру многоканального телефона, указанному на обороте вашей пластиковой банковской карты или на официальном сайте вашего банка, и задайте все интересующие вопросы. - Если вы взяли трубку/ответили на входящий телефонный звонок, следите за тем, что, как и на каком моменте телефонного разговора вы отвечаете.

- Не сообщайте звонящему вам лицу никакую личную информацию о себе, своих близких, своих отношениях с банковскими организациями, своих операциях с пластиковой банковской картой, операциях по счету в мобильном приложении и/или наличии у вас предоставляемых банком финансовых продуктов.

- Не совершайте по инструкции звонящего вам лица никаких операций (в том числе с целью проверки или верификации) в мобильном приложении.

- Если звонящий предлагает вам с целью повышения безопасности пообщаться с роботизированной системой, которой можно доверять, не сообщайте ни роботу, ни лицу, представившемуся сотрудником банка, поступившие вам по СМС или в мобильном приложении коды подтверждения операций.

Чтобы не стать жертвой активностей вишеров, проще и правильнее всего в подобной ситуации поблагодарить звонящего вам "оператора" за неуспешную попытку мошенничества в отношении вас и повесить трубку. После этого обязательно позвоните в свой банк по указанному на обороте вашей карты номеру многоканального контактного телефона или по выделенной для вас банком горячей линии и сообщите об имевшей место в отношении вас попытке мошенничества.

Будьте здоровы, следуйте простейшим рекомендациям по соблюдению режима карантина и режима информационной безопасности, и активности мошенников не будут иметь в отношении вас никакого эффекта!