Р’ СҖСғРұСҖРёРәСғ "РЎРёСҒСӮРөРјСӢ РәРҫРҪСӮСҖРҫР»СҸ Рё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј (РЎРҡРЈР”)" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№

РҹСҖРёРјРөРҪРөРҪРёРө РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№ РІ РҫРұРөСҒРҝРөСҮРөРҪРёРё РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РұРёР·РҪРөСҒР°

РЎРёСҒСӮРөРјР° РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ РҳРў-СҖРөСҲРөРҪРёР№ Рё СғРҝСҖавлРөРҪРёСҸ РёС… РҙРҫСҒСӮСғРҝРҫРј Рә РәРҫСҖРҝРҫСҖР°СӮРёРІРҪСӢРј СҖРөСҒСғСҖСҒам (Identity & Access Management - IAM) СҸРІР»СҸРөСӮСҒСҸ важРҪРөР№СҲРёРј РәРҫРјРҝРҫРҪРөРҪСӮРҫРј РёРҪС„СҖР°СҒСӮСҖСғРәСӮСғСҖСӢ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РұРёР·РҪРөСҒР°. РҹР°СҖРҫР»СҸРј Рё РјР°СӮРөСҖиалСҢРҪСӢРј РҪРҫСҒРёСӮРөР»СҸРј (Smart-РәР°СҖСӮам, СӮРҫРәРөРҪам Рё СӮ.Рҙ.)) СӮСҖР°РҙРёСҶРёРҫРҪРҪРҫ РҝСҖРёРјРөРҪСҸРөРјСӢРј РІ СҒРёСҒСӮРөмах IAM, СҖР°СҒСӮСғСүСғСҺ РәРҫРҪРәСғСҖРөРҪСҶРёСҺ РҪР°СҮРёРҪР°СҺСӮ СҒРҫСҒСӮавлСҸСӮСҢ РјРөСӮРҫРҙСӢ СҖР°СҒРҝРҫР·РҪаваРҪРёСҸ РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ РҝРҫ РёС… РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёРј РҝР°СҖамРөСӮСҖам (РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ, лиСҶСғ Рё СӮ.Рҙ.), Рё РұСӢР»Рҫ РұСӢ СҖРөР·РҫРҪРҪРҫ РІСӢСҸСҒРҪРёСӮСҢ, РәР°РәСғСҺ СҖРҫР»СҢ СӮРөС…РҪРҫР»РҫРіРёРё РұРёРҫРјРөСӮСҖРёРё РҝСҖРёР·РІР°РҪСӢ СҒСӢРіСҖР°СӮСҢ РІ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё РҝРҫ Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё

РҡРҫРҪСҒСӮР°РҪСӮРёРҪ РЎРҫСҖРҫРәРёРҪ

Р“РөРҪРөСҖалСҢРҪСӢР№ РҙРёСҖРөРәСӮРҫСҖ

РәРҫРјРҝР°РҪРёРё BioLink Solutions

РҳРҪС„РҫСҖРјР°СҶРёРҫРҪРҪР°СҸ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮСҢ: РҪРҫРІСӢРө РІСӢР·РҫРІСӢ Рё РІРҫР·РјРҫР¶РҪРҫСҒСӮРё РұРёРҫРјРөСӮСҖРёРё

Р‘РөСҒРҝСҖРөСҶРөРҙРөРҪСӮРҪСӢРө РҫРұСҠРөРјСӢ РҫСҶРёС„СҖРҫРІР°РҪРҪРҫР№ РёРҪС„РҫСҖРјР°СҶРёРё, РҝСҖРҫРёР·РІРҫРҙРёРјРҫР№ Рё РҝРҫСӮСҖРөРұР»СҸРөРјРҫР№ РұРёР·РҪРөСҒРҫРј, Рё РөРө РәСҖРёСӮРёСҮРөСҒРәР°СҸ СҖРҫР»СҢ РІ РҫСҒСғСүРөСҒСӮРІР»РөРҪРёРё РәажРҙРҫРіРҫ РёР· РҪР°РҝСҖавлРөРҪРёР№ СҖР°РұРҫСӮСӢ Р»СҺРұРҫР№ РәРҫРјРҝР°РҪРёРё СғР¶Рө СҒами РҝРҫ СҒРөРұРө РҫРұСғСҒлавливаСҺСӮ РҪРөРҫРұС…РҫРҙРёРјРҫСҒСӮСҢ СҖРөализаСҶРёРё СҶРөР»РөРҪР°РҝСҖавлРөРҪРҪСӢС… Рё РәРҫРјРҝР»РөРәСҒРҪСӢС… РјРөСҖ РҝРҫ РҫРұРөСҒРҝРөСҮРөРҪРёСҺ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё. Р’ РәРҫРҪСӮРөРәСҒСӮРө РҫРұСҒСғР¶РҙР°РөРјСӢС… РҝСҖРҫРұР»РөРј РјРҫР¶РҪРҫ РІСӢРҙРөлиСӮСҢ СҒР»РөРҙСғСҺСүРёРө РҪРҫРІСӢРө СӮРөРҪРҙРөРҪСҶРёРё, РҝСҖРёРҙР°СҺСүРёРө РҫСҒРҫРұСғСҺ Р°РәСӮСғалСҢРҪРҫСҒСӮСҢ СҖР°СҒСҒРјРҫСӮСҖРөРҪРёСҺ С„СғРҪРәСҶРёР№ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№:

- РЈСҒРёР»РөРҪРёРө Р°РәСӮРёРІРҪРҫСҒСӮРё Р·Р»РҫСғРјСӢСҲР»РөРҪРҪРёРәРҫРІ Рё РёР·РјРөРҪРөРҪРёРө РөРө С…Р°СҖР°РәСӮРөСҖР°: Р°СӮР°РәРё РІСҒРө РұРҫР»РөРө СҒРјРөСүР°СҺСӮСҒСҸ РІ СҒС„РөСҖСғ РІРҫР·РҙРөР№СҒСӮРІРёСҸ РҪР° СҒРёСҒСӮРөРјСғ I AM СҒ СҶРөР»СҢСҺ РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪРҫРіРҫ РҝРҫР»СғСҮРөРҪРёСҸ РёРҪС„РҫСҖРјР°СҶРёРё Рҫ РҝСҖавах Рё РҝРҫР»РҪРҫРјРҫСҮРёСҸС… РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ РҪР° РҙРҫСҒСӮСғРҝ Рә РәРҫСҖРҝРҫСҖР°СӮРёРІРҪСӢРј СҖРөСҒСғСҖСҒам. Р’ СҚСӮРҫРј РҝлаРҪРө РҫСӮСҮСғР¶РҙР°РөРјСӢРө РҫСӮ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ РёРҙРөРҪСӮифиРәР°СӮРҫСҖСӢ (РјР°СӮРөСҖиалСҢРҪСӢРө Рё РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРө - РҝР°СҖРҫли, PIN-РәРҫРҙСӢ Рё СӮ.Рҝ.) РҝСҖРөРҙСҒСӮавлСҸСҺСӮ РҙР»СҸ Р·Р»РҫСғРјСӢСҲР»РөРҪРҪРёРәРҫРІ СҒамСғСҺ РҝСҖРёРІР»РөРәР°СӮРөР»СҢРҪСғСҺ Рё Р»РөРіРәСғСҺ РҙРҫРұСӢСҮСғ.

- РЈРІРөлиСҮРөРҪРёРө РәРҫлиСҮРөСҒСӮРІР° СҖазлиСҮРҪСӢС… РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢС… СҒРёСҒСӮРөРј, РІ РәРҫСӮРҫСҖСӢС… РҫРҙРҪРҫРІСҖРөРјРөРҪРҪРҫ РҝСҖРёС…РҫРҙРёСӮСҒСҸ СҖР°РұРҫСӮР°СӮСҢ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸРј (Рё СҒР»РөРҙРҫРІР°СӮРөР»СҢРҪРҫ, РҝРҫСҒСӮРҫСҸРҪРҪРҫ РҝСҖРҫС…РҫРҙРёСӮСҢ РІСҒСҺ СҶРөРҝРҫСҮРәСғ "РёРҙРөРҪСӮифиРәР°СҶРёСҸ - Р°СғСӮРөРҪСӮифиРәР°СҶРёСҸ - авСӮРҫСҖРёР·Р°СҶРёСҸ"). РҹРҫ РҙР°РҪРҪСӢРј РҫРҝСҖРҫСҒР°, РҝСҖРҫРІРөРҙРөРҪРҪРҫРіРҫ РәРҫРјРҝР°РҪРёРөР№ RSA СҒСҖРөРҙРё РҝСҖРөРҙСҒСӮавиСӮРөР»РөР№ 1700 амРөСҖРёРәР°РҪСҒРәРёС… фиСҖРј, РІ СҒСҖРөРҙРҪРөРј РәажРҙРҫРјСғ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҺ СӮСҖРөРұСғРөСӮСҒСҸ РІРІРҫРҙРёСӮСҢ РҙРҫ 13 СҖазлиСҮРҪСӢС… РҝР°СҖРҫР»РөР№. РқРөСғРҙРёРІРёСӮРөР»СҢРҪРҫ, СҮСӮРҫ РҝРҫР»СҢР·РҫРІР°СӮРөли СҒСӮСҖРөРјСҸСӮСҒСҸ РҝСҖРёРјРөРҪСҸСӮСҢ РҫРҙРҪРё Рё СӮРө Р¶Рө РҝР°СҖРҫли РҙР»СҸ РҙРҫСҒСӮСғРҝР° Рә СҖазлиСҮРҪСӢРј СҖРөСҒСғСҖСҒам, "РҙР»СҸ РҝамСҸСӮРё" фиРәСҒРёСҖСғСҺСӮ РёС… РҪР° СҒСӮРёРәРөСҖах, РәРҫРІСҖРёРәах РҙР»СҸ РјСӢСҲРё Рё СӮ.Рҝ., РҫС…РҫСӮРҪРҫ РҙРөР»СҸСӮСҒСҸ РҝР°СҖРҫР»СҸРјРё СҒРҫ СҒРІРҫРёРјРё РәРҫллРөгами Рё РІ СҶРөР»РҫРј РҪР°СҮРёРҪР°СҺСӮ РІРҫСҒРҝСҖРёРҪРёРјР°СӮСҢ СҒРёСҒСӮРөРјСғ IAM РәР°Рә РІСҖажРҙРөРұРҪСғСҺ РёС… РұРёР·РҪРөСҒ-СҶРөР»СҸРј.

- Р’РҫР·СҖР°СҒСӮР°РҪРёРө СҖР°СҒС…РҫРҙРҫРІ РҪР° РҫРұСҒР»СғживаРҪРёРө РҝР°СҖРҫР»РөР№. РҹРҫ РҫСҶРөРҪРәам Gartner Group, РөР¶РөРіРҫРҙРҪР°СҸ РІРөлиСҮРёРҪР° СҚСӮРёС… СҖР°СҒС…РҫРҙРҫРІ РІ СҖР°СҒСҮРөСӮРө РҪР° РҫРҙРҪРҫРіРҫ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ СҒРҫСҒСӮавлСҸРөСӮ 150 РҙРҫлл., Р° 35-40% РҫСӮ РҫРұСүРөРіРҫ СҮРёСҒла РҫРұСҖР°СүРөРҪРёР№ РІ СҒР»СғР¶РұСғ РҝРҫРҙРҙРөСҖР¶РәРё СҒРҫСҒСӮавлСҸСҺСӮ Р·Р°РҝСҖРҫСҒСӢ СӮРөС…, РәСӮРҫ Р·Р°РұСӢР» РҝР°СҖРҫли Рё/или Р·Р°РұР»РҫРәРёСҖРҫвал РёС… РҪРөРҝСҖавилСҢРҪСӢРј РІРІРҫРҙРҫРј СҒРІРҫРё СҖР°РұРҫСҮРёРө СҒСӮР°РҪСҶРёРё.

- Р Р°РҙРёРәалСҢРҪРҫРө СҖР°СҒСҲРёСҖРөРҪРёРө СҒС„РөСҖСӢ РҫРұСҖР°СүРөРҪРёСҸ СҚР»РөРәСӮСҖРҫРҪРҪСӢС… РҙРҫРәСғРјРөРҪСӮРҫРІ Рё СҒРІСҸР·Р°РҪРҪРҫРө СҒ СҚСӮРёРј РҝРҫРІСӢСҲРөРҪРёРө Р·РҪР°СҮРёРјРҫСҒСӮРё С„СғРҪРәСҶРёР№ РҝСҖРҫРІРөСҖРәРё РҝРҫР»РҪРҫРјРҫСҮРёР№ РёС… авСӮРҫСҖРҫРІ Рё РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РҪРөРІРҫР·РјРҫР¶РҪРҫСҒСӮРё РҝРҫСҒР»РөРҙСғСҺСүРөРіРҫ РҫСӮРәаза СғРҝРҫРјСҸРҪСғСӮСӢС… лиСҶ РҫСӮ РҝСҖРҫРІРөРҙРөРҪРёСҸ СҒРҫРІРөСҖСҲРөРҪРҪСӢС… РёРјРё СӮСҖР°РҪР·Р°РәСҶРёР№.

- Р РҫСҒСӮ СҖазРҪРҫРҫРұСҖазиСҸ РҳРў-СҖРөСҲРөРҪРёР№ Рё РёС… РҝлаСӮС„РҫСҖРј ("СӮРҫРҪРәРёРө" РәлиРөРҪСӮСӢ, СӮРөСҖРјРёРҪалСҢРҪСӢРө СҒРөСҒСҒРёРё, РјРҫРұРёР»СҢРҪСӢРө СғСҒСӮСҖРҫР№СҒСӮРІР°), СҮСӮРҫ СӮР°РәР¶Рө РҫСҒР»РҫР¶РҪСҸРөСӮ Р·Р°РҙР°СҮРё IAM.

Р‘РөСҒРҝСҖРөСҶРөРҙРөРҪСӮРҪСӢРө РҫРұСҠРөРјСӢ РҫСҶРёС„СҖРҫРІР°РҪРҪРҫР№ РёРҪС„РҫСҖРјР°СҶРёРё, РҝСҖРҫРёР·РІРҫРҙРёРјРҫР№ Рё РҝРҫСӮСҖРөРұР»СҸРөРјРҫР№ РұРёР·РҪРөСҒРҫРј, Рё РөРө РәСҖРёСӮРёСҮРөСҒРәР°СҸ СҖРҫР»СҢ РІ РҫСҒСғСүРөСҒСӮРІР»РөРҪРёРё РәажРҙРҫРіРҫ РёР· РҪР°РҝСҖавлРөРҪРёР№ СҖР°РұРҫСӮСӢ Р»СҺРұРҫР№ РәРҫРјРҝР°РҪРёРё СғР¶Рө СҒами РҝРҫ СҒРөРұРө РҫРұСғСҒлавливаСҺСӮ РҪРөРҫРұС…РҫРҙРёРјРҫСҒСӮСҢ СҖРөализаСҶРёРё СҶРөР»РөРҪР°РҝСҖавлРөРҪРҪСӢС… Рё РәРҫРјРҝР»РөРәСҒРҪСӢС… РјРөСҖ РҝРҫ РҫРұРөСҒРҝРөСҮРөРҪРёСҺ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё

РһРҙРҪРёРј РёР· СҒамСӢС… СҸСҖРәРёС… СҒРІРёРҙРөСӮРөР»СҢСҒСӮРІ СғСҸР·РІРёРјРҫСҒСӮРё РҝР°СҖРҫР»СҢРҪСӢС… СҒРёСҒСӮРөРј СҒСӮали РҙРөР№СҒСӮРІРёСҸ СӮСҖРөР№РҙРөСҖР° РұР°РҪРәР° Societe Generale Р–РөСҖРҫРјР° РҡРөСҖРІСҢРөР»СҸ. ДлСҸ махиРҪР°СҶРёР№ РҪР° РұРёСҖР¶Рө, РҫРұРҫСҲРөРҙСҲРёС…СҒСҸ РұР°РҪРәСғ РІ 5 РјР»СҖРҙ РөРІСҖРҫ, РҡРөСҖРІСҢРөР»СҢ РёСҒРҝРҫР»СҢР·Рҫвал Р»РҫРіРёРҪСӢ Рё РҝР°СҖРҫли, Р»СҺРұРөР·РҪРҫ РҝСҖРөРҙРҫСҒСӮавлРөРҪРҪСӢРө РөРјСғ РәРҫллРөгами, Рё РёРјРөРҪРҪРҫ РҝРҫСҒР»Рө СҚСӮРҫРіРҫ РёРҪСҶРёРҙРөРҪСӮР° РІ Societe Generale РұСӢР»Рҫ РҝСҖРёРҪСҸСӮРҫ СҖРөСҲРөРҪРёРө Рҫ РҝРөСҖРөС…РҫРҙРө РҪР° РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёРө СӮРөС…РҪРҫР»РҫРіРёРё.

БиРҫРјРөСӮСҖРёСҮРөСҒРәРёРө РёРҙРөРҪСӮифиРәР°СӮРҫСҖСӢ СғРҪРёРәалСҢРҪСӢ РҙР»СҸ РәажРҙРҫРіРҫ СҮРөР»РҫРІРөРәР°, РҪРө РјРҫРіСғСӮ РұСӢСӮСҢ РҫСӮСҮСғР¶РҙРөРҪСӢ РҫСӮ РҪРөРіРҫ, РҫРҙРҫлжРөРҪСӢ или Р·Р°РұСӢСӮСӢ, Р·Р°СӮРҫ РҝСҖРөРҙСҠСҸРІР»СҸСӮСҢ РёС… Р»РөРіРәРҫ Рё РҝСҖРҫСҒСӮРҫ. Р‘РҫР»РөРө РҝРҫР»РҫРІРёРҪСӢ (Р° РҝРҫ РҪРөРәРҫСӮРҫСҖСӢРј РҫСҶРөРҪРәам, Рё СҒРІСӢСҲРө РҙРІСғС… СӮСҖРөСӮРөР№) РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫРіРҫ СҖСӢРҪРәР° Р·Р°РҪРёРјР°СҺСӮ СҖРөСҲРөРҪРёСҸ, РҫСҒРҪРҫРІР°РҪРҪСӢРө РҪР° РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ, Рё РІ СҒС„РөСҖРө РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҪР°РұР»СҺРҙР°РөСӮСҒСҸ Р°РҪалРҫРіРёСҮРҪР°СҸ РәР°СҖСӮРёРҪР°: РҝРҫ РҙР°РҪРҪСӢРј Frost & Sullivan, РёРјРөРҪРҪРҫ РҪР° РҙРҫР»СҺ СғРҝРҫРјСҸРҪСғСӮСӢС… СҖРөСҲРөРҪРёР№ РҝСҖРёС…РҫРҙРёСӮСҒСҸ 88,7% РҝСҖРҫРҙаж РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СҒСҖРөРҙСҒСӮРІ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РІ фиРҪР°РҪСҒРҫРІРҫРј СҒРөРәСӮРҫСҖРө.

Р—Р°РҙР°СҮРё Рё СҒСҶРөРҪР°СҖРёРё РҝСҖРёРјРөРҪРөРҪРёСҸ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№

РқаиРұРҫР»СҢСҲРөРө СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪРөРҪРёРө РІ РәРҫСҖРҝРҫСҖР°СӮРёРІРҪРҫР№ РҝСҖР°РәСӮРёРәРө РҝРҫР»СғСҮили РҫРҝРөСҖР°СҶРёРҫРҪРҪСӢРө СҒРёСҒСӮРөРјСӢ Windows, Рё РұСӢР»Рҫ РұСӢ Р»РҫРіРёСҮРҪРҫ СҖР°СҒСҒРјРҫСӮСҖРөСӮСҢ РёСҒРҝРҫР»СҢР·РҫРІР°РҪРёРө РұРёРҫРјРөСӮСҖРёРё РІ IAM РёРјРөРҪРҪРҫ РҪР° РҝСҖРёРјРөСҖРө РҝСҖРҫРҙСғРәСӮРҫРІ Microsoft, РҝСҖРҫР°РҪализиСҖРҫвав РёРҪСӮРөРіСҖР°СҶРёСҺ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№ СҒ РәР°СӮалРҫРіРҫРј Active Directory (AD) - С„СғРҪРҙамРөРҪСӮРҫРј РҳРў-РёРҪС„СҖР°СҒСӮСҖСғРәСӮСғСҖСӢ.

ГлавРҪСӢРјРё Р·Р°РҙР°СҮами РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№ РІ СҚСӮРҫРј РәРҫРҪСӮРөРәСҒСӮРө СҒСӮР°РҪРҫРІСҸСӮСҒСҸ:

- СғСҒСӮСҖР°РҪРөРҪРёРө РҪРөРҙРҫСҒСӮР°СӮРәРҫРІ, РҝСҖРёСҒСғСүРёС… РҝР°СҖРҫР»СҸРј, РәР°СҖСӮам, СӮРҫРәРөРҪам Рё СӮ.Рҙ., РҪР° РҫСҒРҪРҫРІРө РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ РҳРў-СҒРёСҒСӮРөРј РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ;

- СҶРөРҪСӮСҖализРҫРІР°РҪРҪРҫРө СғРҝСҖавлРөРҪРёРө РҝСҖавами Рё РҝРҫР»РҪРҫРјРҫСҮРёСҸРјРё РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ Рё жизРҪРөРҪРҪСӢРј СҶРёРәР»РҫРј РёС… СғСҮРөСӮРҪСӢС… Р·Р°РҝРёСҒРөР№;

- РҝСҖРҫСӮРҫРәРҫлиСҖРҫРІР°РҪРёРө СҒРҫРұСӢСӮРёР№ РҙРҫСҒСӮСғРҝР°, РјРҫРҪРёСӮРҫСҖРёРҪРі Рё Р°СғРҙРёСӮ СҒРҫРұСӢСӮРёР№ РІ СҒРёСҒСӮРөРјРө IAM.

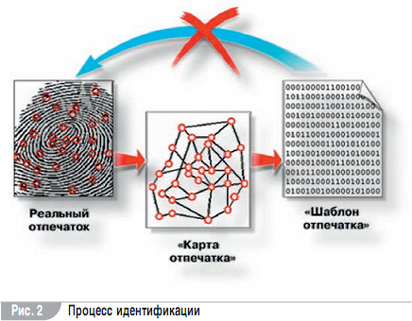

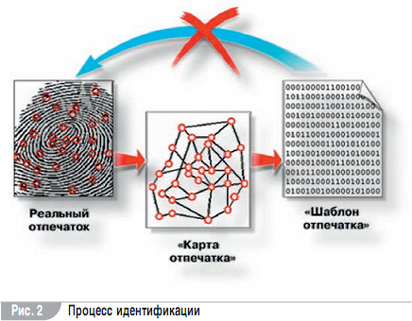

РҹРөСҖРІСӢРј СҚСӮР°РҝРҫРј СҚСӮРҫР№ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё СҒР»СғжиСӮ СҖРөРіРёСҒСӮСҖР°СҶРёСҸ СҒРІРөРҙРөРҪРёР№ Рҫ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… РёРҙРөРҪСӮифиРәР°СӮРҫСҖах: РёР·РҫРұСҖажРөРҪРёСҸ РҫСӮРҝРөСҮР°СӮРәРҫРІ РҝалСҢСҶРөРІ РҝСҖРөРҫРұСҖазСғСҺСӮСҒСҸ РІ СҶРёС„СҖРҫРІСӢРө РјРҫРҙРөли, РІРҫСҒСҒСӮР°РҪРҫРІРёСӮСҢ РёР· РәРҫСӮРҫСҖСӢС… СҖРөалСҢРҪРҫРө РёР·РҫРұСҖажРөРҪРёРө РҪРөРІРҫР·РјРҫР¶РҪРҫ. РҹСҖРё РҫСҮРөСҖРөРҙРҪРҫРј РҫРұСҖР°СүРөРҪРёРё РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ Рә РҳРў-СҒРёСҒСӮРөРјРө РІРҪРҫРІСҢ СҒРҫР·РҙР°РөСӮСҒСҸ СҶРёС„СҖРҫРІР°СҸ РјРҫРҙРөР»СҢ РёРҙРөРҪСӮифиРәР°СӮРҫСҖР°, РәРҫСӮРҫСҖР°СҸ СҒСҖавРҪРёРІР°РөСӮСҒСҸ СҒ СҖР°РҪРөРө Р·Р°СҖРөРіРёСҒСӮСҖРёСҖРҫРІР°РҪРҪРҫР№.

Р•СҒли РјРҫРҙРөли СҒРҫРІРҝали, СҒРөСҖРІРөСҖ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё РҫРұСҖР°СүР°РөСӮСҒСҸ Рә РәР°СӮалРҫРіСғ AD РҙР»СҸ С„РҫСҖРјРёСҖРҫРІР°РҪРёСҸ РҝР°РәРөСӮР° СҒ СғСҮРөСӮРҪСӢРјРё РҙР°РҪРҪСӢРјРё РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ, РәРҫСӮРҫСҖСӢР№ СӮСҖР°РҪСҒлиСҖСғРөСӮСҒСҸ РҪР° СҖР°РұРҫСҮСғСҺ СҒСӮР°РҪСҶРёСҺ. РҹСҖРёР»РҫР¶РөРҪРёРө, РёРҪРёСҶРёРёСҖРҫвавСҲРөРө Р·Р°РҝСҖРҫСҒ РҪР° СҖР°СҒРҝРҫР·РҪаваРҪРёРө, РҝРҫР»СғСҮР°РөСӮ РҪСғР¶РҪСӢРө РөРјСғ СҒРІРөРҙРөРҪРёСҸ РІ РҝСҖРёРІСӢСҮРҪРҫРј РҙР»СҸ СҒРөРұСҸ РІРёРҙРө Р»РҫРіРёРҪР° РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ (User ID) Рё, РөСҒли СҚСӮРҫ РҪРөРҫРұС…РҫРҙРёРјРҫ, РөРіРҫ РҝР°СҖРҫР»СҸ, РҝРҫСҒР»Рө СҮРөРіРҫ РІ СҒСӮР°РҪРҙР°СҖСӮРҪРҫРј СҖРөжимРө РҝСҖРҫРІРөСҖСҸРөСӮ РёРҙРөРҪСӮРёСҮРҪРҫСҒСӮСҢ РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ Рё СҖРөСҲР°РөСӮ РІРҫРҝСҖРҫСҒ Рҫ РҝСҖРөРҙРҫСҒСӮавлРөРҪРёРё РөРјСғ РҙРҫСҒСӮСғРҝР° Рә Р·Р°СүРёСүР°РөРјСӢРј СҖРөСҒСғСҖСҒам.

Р’ СҖРөСҲРөРҪРёСҸС…, РҫСҒРҪРҫРІР°РҪРҪСӢС… РҪР° РҝСҖРёРјРөРҪРөРҪРёРё СӮРөС…РҪРҫР»РҫРіРёР№ СҖР°СҒРҝРҫР·РҪаваРҪРёСҸ РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ, СҒСҖавРҪРөРҪРёРө СғРҝРҫРјСҸРҪСғСӮСӢС… РјРҫРҙРөР»РөР№ РҫСҒСғСүРөСҒСӮРІР»СҸРөСӮСҒСҸ авСӮРҫРјР°СӮРёСҮРөСҒРәРё. РӯСӮРҫ, РІРҫ-РҝРөСҖРІСӢС…, РҝРҫР·РІРҫР»СҸРөСӮ РҫРұСҠРөРҙРёРҪРёСӮСҢ СҚСӮР°РҝСӢ РёРҙРөРҪСӮифиРәР°СҶРёРё Рё Р°СғСӮРөРҪСӮифиРәР°СҶРёРё РҝРҫР»СҢР·РҫРІР°СӮРөР»СҸ (СҒ РҝРҫРёСҒРәРҫРј РҫСӮРІРөСӮРҫРІ РҪР° РІРҫРҝСҖРҫСҒСӢ "РҡСӮРҫ СӮСӢ?" Рё "Р§РөРј СӮСӢ РјРҫР¶РөСҲСҢ РҝРҫРҙСӮРІРөСҖРҙРёСӮСҢ СҒРІРҫРё РҝРҫР»РҪРҫРјРҫСҮРёСҸ?"); РІРҫ-РІСӮРҫСҖСӢС…, РІСӢРіРҫРҙРҪРҫ РҫСӮлиСҮР°РөСӮ РҙР°РҪРҪСӢРө СҖРөСҲРөРҪРёСҸ РҫСӮ СӮРөС…, СҮСӮРҫ РұазиСҖСғСҺСӮСҒСҸ РҪР° РҙСҖСғРіРёС… СӮРөС…РҪРҫР»РҫРіРёСҸС… - РҪР°РҝСҖРёРјРөСҖ, СҖР°СҒРҝРҫР·РҪаваРҪРёРё РҝРҫ СҖРёСҒСғРҪРәСғ РІРөРҪ РҪР° РҝалСҢСҶРө или лаРҙРҫРҪРё или Р¶Рө С„РҫСҖРјРө СҮРөСҖРөРҝР°. РӯСӮРё СҚРәР·РҫСӮРёСҮРөСҒРәРёРө РјРөСӮРҫРҙСӢ РҪСғР¶РҙР°СҺСӮСҒСҸ РІ РҙРҫРҝРҫР»РҪРёСӮРөР»СҢРҪСӢС… "РҝРҫРҙРҝРҫСҖРәах": РІРІРҫРҙРө РҝРҫР»СҢР·РҫРІР°СӮРөР»РөРј РҝР°СҖРҫР»СҸ или РҝСҖРөРҙСҠСҸРІР»РөРҪРёРё РәР°СҖСӮСӢ, СҮСӮРҫ фаРәСӮРёСҮРөСҒРәРё РҝРөСҖРөСҮРөСҖРәРёРІР°РөСӮ РҝСҖРөРёРјСғСүРөСҒСӮРІР° РұРёРҫРјРөСӮСҖРёРё.

БиРҫРјРөСӮСҖРёСҮРөСҒРәРёРө РёРҙРөРҪСӮифиРәР°СӮРҫСҖСӢ СғРҪРёРәалСҢРҪСӢ РҙР»СҸ РәажРҙРҫРіРҫ СҮРөР»РҫРІРөРәР°, РҪРө РјРҫРіСғСӮ РұСӢСӮСҢ РҫСӮСҮСғР¶РҙРөРҪСӢ РҫСӮ РҪРөРіРҫ, РҫРҙРҫлжРөРҪСӢ или Р·Р°РұСӢСӮСӢ, Р·Р°СӮРҫ РҝСҖРөРҙСҠСҸРІР»СҸСӮСҢ РёС… Р»РөРіРәРҫ Рё РҝСҖРҫСҒСӮРҫ. Р‘РҫР»РөРө РҝРҫР»РҫРІРёРҪСӢ (Р° РҝРҫ РҪРөРәРҫСӮРҫСҖСӢРј РҫСҶРөРҪРәам, Рё СҒРІСӢСҲРө РҙРІСғС… СӮСҖРөСӮРөР№) РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫРіРҫ СҖСӢРҪРәР° Р·Р°РҪРёРјР°СҺСӮ СҖРөСҲРөРҪРёСҸ, РҫСҒРҪРҫРІР°РҪРҪСӢРө РҪР° РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ, Рё РІ СҒС„РөСҖРө РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё РҪР°РұР»СҺРҙР°РөСӮСҒСҸ Р°РҪалРҫРіРёСҮРҪР°СҸ РәР°СҖСӮРёРҪР°

Р’РјРөСҒСӮРө СҒ СӮРөРј Рё РәлаСҒСҒРёСҮРөСҒРәР°СҸ РјРҫРҙРөР»СҢ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ РҪРө РҫР·РҪР°СҮР°РөСӮ РҝРҫР»РҪРҫРіРҫ РҫСӮРәаза РҫСӮ РҝСҖРёРјРөРҪРөРҪРёСҸ РҝР°СҖРҫР»РөР№, РәР°СҖСӮ Рё СӮРҫРәРөРҪРҫРІ: РҫРҪРё РјРҫРіСғСӮ РёСҒРҝРҫР»СҢР·РҫРІР°СӮСҢСҒСҸ РІ СҒСҶРөРҪР°СҖРёСҸС… РјРҪРҫРіРҫфаРәСӮРҫСҖРҪРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё ("РҫСӮРҝРөСҮР°СӮРҫРә РҝР»СҺСҒ РҝР°СҖРҫР»СҢ", "РҫСӮРҝРөСҮР°СӮРҫРә РҝР»СҺСҒ РәР°СҖСӮР°"), РІРҫСҒСӮСҖРөРұРҫРІР°РҪРҪРҫР№, Рә РҝСҖРёРјРөСҖСғ, РҝСҖРё РҙРҫСҒСӮСғРҝРө Рә РҫСҒРҫРұРҫ важРҪСӢРј РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРј СҖРөСҒСғСҖСҒам.

Рҡ важРҪРөР№СҲРёРј Р·Р°РҙР°СҮам РұРёРҫРјРөСӮСҖРёРё РІ СҒРёСҒСӮРөРјРө IAM СӮР°РәР¶Рө РјРҫР¶РҪРҫ РҫСӮРҪРөСҒСӮРё:

- СҖРөализаСҶРёСҺ СӮРөС…РҪРҫР»РҫРіРёРё РөРҙРёРҪРҫРіРҫ РҙРҫСҒСӮСғРҝР° (Single Sign-On) РҪР° РҫСҒРҪРҫРІРө РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё. Р’ СҚСӮРҫРј СҒР»СғСҮР°Рө РҫСӮРҝРөСҮР°СӮРҫРә РҝалСҢСҶР° СҒСӮР°РҪРҫРІРёСӮСҒСҸ РөРҙРёРҪСӢРј РёРҙРөРҪСӮифиРәР°СӮРҫСҖРҫРј РҪРө СӮРҫР»СҢРәРҫ РҙР»СҸ РІС…РҫРҙР° РІ РәРҫСҖРҝРҫСҖР°СӮРёРІРҪСғСҺ СҒРөСӮСҢ, РҪРҫ Рё РҙР»СҸ РҙРҫСҒСӮСғРҝР° Рә Р·Р°СүРёСүР°РөРјСӢРј СҖРөСҒСғСҖСҒам РҳРҪСӮРөСҖРҪРөСӮР° Рё РІ РҝСҖРёРәлаРҙРҪСӢРө РҝСҖРҫРіСҖаммСӢ, СҖРөализСғСҺСүРёРө СҒСӮР°РҪРҙР°СҖСӮРҪСӢРө РјРөС…Р°РҪРёР·РјСӢ СҖР°СҒРҝРҫР·РҪаваРҪРёСҸ РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№;

- РҫСҖРіР°РҪРёР·Р°СҶРёСҺ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№, СҖР°РұРҫСӮР°СҺСүРёС… РІ СӮРөСҖРјРёРҪалСҢРҪСӢС… СҒРөСҒСҒРёСҸС…, РҪР° "СӮРҫРҪРәРёС…" РәлиРөРҪСӮах Рё РҝлаСӮС„РҫСҖмах РІРёСҖСӮСғализаСҶРёРё;

- РҫРұРөСҒРҝРөСҮРөРҪРёРө РІРҫР·РјРҫР¶РҪРҫСҒСӮРё СҖР°СҒРҝРҫР·РҪаваРҪРёСҸ РҝРҫР»СҢР·РҫРІР°СӮРөР»РөР№ РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РёС… РҝалСҢСҶРөРІ РІ РәРҫСҖРҝРҫСҖР°СӮРёРІРҪСӢС… РҝСҖРёР»РҫР¶РөРҪРёСҸС…, РІ РәРҫСӮРҫСҖСӢС… РҙРөР№СҒСӮРІСғСҺСӮ РҫСӮлиСҮРҪСӢРө РҫСӮ СҒСӮР°РҪРҙР°СҖСӮРҪСӢС… РјРөС…Р°РҪРёР·РјСӢ РёРҙРөРҪСӮифиРәР°СҶРёРё.

РңРёСҖРҫРІР°СҸ Рё РҫСӮРөСҮРөСҒСӮРІРөРҪРҪР°СҸ РҝСҖР°РәСӮРёРәР°

РҘР°СҖР°РәСӮРөСҖРҪРҫ, СҮСӮРҫ РІ аваРҪРіР°СҖРҙРө РҝСҖРёРјРөРҪРөРҪРёСҸ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№ РІ СҶРөР»СҸС… Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РІСӢСҒСӮСғРҝР°СҺСӮ РұР°РҪРәРё Рё РҙСҖСғРіРёРө РәСҖРөРҙРёСӮРҪСӢРө РҫСҖРіР°РҪРёР·Р°СҶРёРё, СӮРҫ РөСҒСӮСҢ Р·Р°РәазСҮРёРәРё, РҫСӮлиСҮР°СҺСүРёРөСҒСҸ РҫСҒРҫРұРҫР№ СӮСҖРөРұРҫРІР°СӮРөР»СҢРҪРҫСҒСӮСҢСҺ Рә РҳРў-РёРҪРҪРҫРІР°СҶРёСҸРј. РҳР· РәСҖСғРҝРҪСӢС… СҒРҫРұСӢСӮРёР№ 2012 Рі. РјРҫР¶РҪРҫ РҫСӮРјРөСӮРёСӮСҢ Р°РҪРҫРҪСҒРёСҖРҫРІР°РҪРёРө РіРөСҖРјР°РҪСҒРәРҫР№ СҒРөСӮСҢСҺ Sparkasse (Р°РҪалРҫРіРҫРј СҖРҫСҒСҒРёР№СҒРәРҫРіРҫ РЎРұРөСҖРұР°РҪРәР°) РҝлаРҪРҫРІ РҫСҒРҪР°СҒСӮРёСӮСҢ СҒРәР°РҪРөСҖами РҫСӮРҝРөСҮР°СӮРәРҫРІ РҝалСҢСҶРөРІ 10 СӮСӢСҒСҸСҮ СҖР°РұРҫСҮРёС… РјРөСҒСӮ СҒРІРҫРёС… СҒРҫСӮСҖСғРҙРҪРёРәРҫРІ Рё РІРҪРөРҙСҖРөРҪРёРө СҒРёСҒСӮРөРјСӢ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё РІ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮСҢ СҒР»СғжаСүРёС… РәСҖРөРҙРёСӮРҪРҫРіРҫ СҒРҫСҺР·Р° Service Credit Union (РЎРЁРҗ).

РҡлаСҒСҒРёСҮРөСҒРәР°СҸ РјРҫРҙРөР»СҢ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ РҪРө РҫР·РҪР°СҮР°РөСӮ РҝРҫР»РҪРҫРіРҫ РҫСӮРәаза РҫСӮ РҝСҖРёРјРөРҪРөРҪРёСҸ РҝР°СҖРҫР»РөР№, РәР°СҖСӮ Рё СӮРҫРәРөРҪРҫРІ: РҫРҪРё РјРҫРіСғСӮ РёСҒРҝРҫР»СҢР·РҫРІР°СӮСҢСҒСҸ РІ СҒСҶРөРҪР°СҖРёСҸС… РјРҪРҫРіРҫфаРәСӮРҫСҖРҪРҫР№ РёРҙРөРҪСӮифиРәР°СҶРёРё ("РҫСӮРҝРөСҮР°СӮРҫРә РҝР»СҺСҒ РҝР°СҖРҫР»СҢ", "РҫСӮРҝРөСҮР°СӮРҫРә РҝР»СҺСҒ РәР°СҖСӮР°"), РІРҫСҒСӮСҖРөРұРҫРІР°РҪРҪРҫР№, Рә РҝСҖРёРјРөСҖСғ, РҝСҖРё РҙРҫСҒСӮСғРҝРө Рә РҫСҒРҫРұРҫ важРҪСӢРј РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪСӢРј СҖРөСҒСғСҖСҒам

РҡР°Рә Р¶Рө РҪР° СҚСӮРҫРј С„РҫРҪРө РІСӢРіР»СҸРҙРёСӮ РҪР°СҲР° СҒСӮСҖР°РҪР°? БиРҫРјРөСӮСҖРёСҮРөСҒРәРёРө СҖРөСҲРөРҪРёСҸ РҙР»СҸ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё Р°РәСӮРёРІРҪРҫ Р°РҪРҫРҪСҒРёСҖСғСҺСӮ лиСҲСҢ РҙРІРө фиСҖРјСӢ: "РҹСҖРҫСҒРҫС„СӮ-БиРҫРјРөСӮСҖРёРәСҒ" Рё BioLink Solutions.

РҳРјРөРҪРҪРҫ РҪР° РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СҖРөСҲРөРҪРёСҸС… РҙР»СҸ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҫСҒРҪРҫРІР°РҪ СҒамСӢР№ РјР°СҒСҲСӮР°РұРҪСӢР№ РҝСҖРҫРөРәСӮ РҝРҫ РҝСҖРёРјРөРҪРөРҪРёСҺ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№ РІ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё РәСҖРөРҙРёСӮРҪСӢС… РҫСҖРіР°РҪРёР·Р°СҶРёР№ РҪР° СӮРөСҖСҖРёСӮРҫСҖРёРё РЎРқР“ - РІ РқР°СҖРҫРҙРҪРҫРј РұР°РҪРәРө РҡазахСҒСӮР°РҪР°. БиРҫРјРөСӮСҖРёСҮРөСҒРәРёРө СҖРөСҲРөРҪРёСҸ РҝРҫ Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё РІРҫСҒСӮСҖРөРұРҫРІР°РҪСӢ Рё РІ РҙСҖСғРіРёС… СҒСӮСҖР°РҪах: СӮР°Рә, РҪР° РЈРәСҖаиРҪРө РёС… РҝСҖРёРјРөРҪСҸРөСӮ Р РөРіРёРҫРҪалСҢРҪР°СҸ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪР°СҸ СӮамРҫР¶РҪСҸ Р“РҫСҒСғРҙР°СҖСҒСӮРІРөРҪРҪРҫР№ СӮамРҫР¶РөРҪРҪРҫР№ СҒР»СғР¶РұСӢ Рё РіСҖСғРҝРҝР° РәРҫРјРҝР°РҪРёР№ "РҳРҪСӮРөСҖРҝайРҝ", Р° РІ РЎРЁРҗ - РҝРҫлиСҶРөР№СҒРәРёР№ РҙРөРҝР°СҖСӮамРөРҪСӮ РҫРәСҖСғРіР° РҗллРөРҪ (СҲСӮР°СӮ РһгайРҫ).

Р§СӮРҫ Р¶Рө РәР°СҒР°РөСӮСҒСҸ СҖРҫСҒСҒРёР№СҒРәРёС… РҫСҖРіР°РҪРёР·Р°СҶРёР№, СӮРҫ Р·РҙРөСҒСҢ РјРҫР¶РҪРҫ СғРҝРҫРјСҸРҪСғСӮСҢ Р—Р°РҝР°РҙРҪРҫ-РЎРёРұРёСҖСҒРәРёР№ РәРҫРјРјРөСҖСҮРөСҒРәРёР№ РұР°РҪРә, РіСҖСғРҝРҝСғ РәРҫРјРҝР°РҪРёР№ "Р’РёРҙРөРҫ-РҳРҪСӮРөСҖРҪСҚСҲРҪР»", СҒСӢР·СҖР°РҪСҒРәРёР№ завРҫРҙ, РұР°РҪРә "РҗРІР°РҪРіР°СҖРҙ" Рё "РЎРҝРөСҶСҒРөСӮСҢСҒСӮСҖРҫР№РұР°РҪРә".

Р’СӢРІРҫРҙСӢ Рё РҝРөСҖСҒРҝРөРәСӮРёРІСӢ

РҹСҖРҫРІРөРҙРөРҪРҪСӢР№ Р°РҪализ РҝРҫР·РІРҫР»СҸРөСӮ РҝСҖРёР№СӮРё Рә СҒР»РөРҙСғСҺСүРёРј Р·Р°РәР»СҺСҮРөРҪРёСҸРј:

- РЎРҫРІСҖРөРјРөРҪРҪР°СҸ РұРёРҫРјРөСӮСҖРёСҸ СҒРҝРҫСҒРҫРұРҪР° РҝСҖРөРҙР»РҫжиСӮСҢ РәРҫСҖРҝРҫСҖР°СӮРёРІРҪСӢРј Р·Р°РәазСҮРёРәам РҪР°РҙРөР¶РҪСӢРө СҖРөСҲРөРҪРёСҸ РҝРҫ Р·Р°СүРёСӮРө РёРҪС„РҫСҖРјР°СҶРёРё, СҚффРөРәСӮРёРІРҪРҫ взаимРҫРҙРөР№СҒСӮРІСғСҺСүРёРө СҒ РҫРұСүРөР№ РҳРў-РёРҪС„СҖР°СҒСӮСҖСғРәСӮСғСҖРҫР№ (РІРәР»СҺСҮР°СҸ РәР°СӮалРҫРі Active Directory, РҝлаСӮС„РҫСҖРјСӢ РІРёСҖСӮСғализаСҶРёРё Рё "СӮРҫРҪРәРёРө" РәлиРөРҪСӮСӢ).

- Р‘РөР·СғСҒР»РҫРІРҪРҫРө лиРҙРөСҖСҒСӮРІРҫ РІ РҙР°РҪРҪРҫР№ СҒС„РөСҖРө РҝСҖРёРҪР°РҙР»РөжиСӮ СӮРөС…РҪРҫР»РҫРіРёСҸРј РёРҙРөРҪСӮифиРәР°СҶРёРё РҝРҫ РҫСӮРҝРөСҮР°СӮРәам РҝалСҢСҶРөРІ.

- РҹРөСҖСҒРҝРөРәСӮРёРІРҪРҫР№ РІСӢРіР»СҸРҙРёСӮ Р·Р°РҙР°СҮР° РҙалСҢРҪРөР№СҲРөР№ РёРҪСӮРөРіСҖР°СҶРёРё РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№ Рё РҙСҖСғРіРёС… СҒСҖРөРҙСҒСӮРІ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё (СҲРёС„СҖРҫРІР°РҪРёСҸ, СҚР»РөРәСӮСҖРҫРҪРҪРҫР№ РҝРҫРҙРҝРёСҒРё, СҒРёСҒСӮРөРј Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё РҫСӮ РҪРөСҒР°РҪРәСҶРёРҫРҪРёСҖРҫРІР°РҪРҪРҫРіРҫ РҙРҫСҒСӮСғРҝР° Рё СӮ.Рҙ.).

- РқаиРұРҫР»СҢСҲР°СҸ РІСӢРіРҫРҙР° РјРҫР¶РөСӮ РұСӢСӮСҢ РҝРҫР»СғСҮРөРҪР° РәРҫСҖРҝРҫСҖР°СӮРёРІРҪСӢРјРё Р·Р°РәазСҮРёРәами РҝСҖРё РәРҫРјРҝР»РөРәСҒРҪРҫРј РҝРҫРҙС…РҫРҙРө Рә РІРҪРөРҙСҖРөРҪРёСҺ РұРёРҫРјРөСӮСҖРёСҮРөСҒРәРёС… СӮРөС…РҪРҫР»РҫРіРёР№, РәРҫРіРҙР° РҫРҪРё СҖР°СҒРҝСҖРҫСҒСӮСҖР°РҪСҸСҺСӮСҒСҸ РҪРө СӮРҫР»СҢРәРҫ РҪР° СҖРөСҲРөРҪРёРө Р·Р°РҙР°СҮ РҫРұРөСҒРҝРөСҮРөРҪРёСҸ РёРҪС„РҫСҖРјР°СҶРёРҫРҪРҪРҫР№ РұРөР·РҫРҝР°СҒРҪРҫСҒСӮРё, РҪРҫ Рё РҪР° РҙСҖСғРіРёРө РҪР°РҝСҖавлРөРҪРёСҸ РҙРөСҸСӮРөР»СҢРҪРҫСҒСӮРё (СғСҮРөСӮ СҖР°РұРҫСҮРөРіРҫ РІСҖРөРјРөРҪРё СҒРҫСӮСҖСғРҙРҪРёРәРҫРІ, РәРҫРҪСӮСҖРҫР»СҢ физиСҮРөСҒРәРҫРіРҫ РҙРҫСҒСӮСғРҝР°, РҫРұСҒР»СғживаРҪРёРө РәлиРөРҪСӮРҫРІ).

- БиРҫРјРөСӮСҖРёСҮРөСҒРәРёРө СҒРёСҒСӮРөРјСӢ Р·Р°СүРёСӮСӢ РёРҪС„РҫСҖРјР°СҶРёРё Р°РәСӮРёРІРҪРҫ РҝСҖРёРјРөРҪСҸСҺСӮСҒСҸ РІ Р РҫСҒСҒРёРё Рё Р·Р° СҖСғРұРөР¶РҫРј, Рё СҒРҫРҫСӮРІРөСӮСҒСӮРІСғСҺСүРёРө РҝСҖРҫРөРәСӮСӢ РҪРҫСҒСҸСӮ РјР°СҒСҲСӮР°РұРҪСӢР№ С…Р°СҖР°РәСӮРөСҖ, СҮСӮРҫ РҝРҫРҙСӮРІРөСҖР¶РҙР°РөСӮ РҝРҫСӮРөРҪСҶиал Рё РҝСҖРөРёРјСғСүРөСҒСӮРІР° СӮРөС…РҪРҫР»РҫРіРёР№ РұРёРҫРјРөСӮСҖРёРё.

РһРҝСғРұлиРәРҫРІР°РҪРҫ: РҡР°СӮалРҫРі "РЎРҡРЈР”. РҗРҪСӮРёСӮРөСҖСҖРҫСҖРёР·Рј"-2013

РҹРҫСҒРөСүРөРҪРёР№: 11731

РҗРІСӮРҫСҖ

| РҡРҫРҪСҒСӮР°РҪСӮРёРҪ РЎРҫСҖРҫРәРёРҪР“РөРҪРөСҖалСҢРҪСӢР№ РҙРёСҖРөРәСӮРҫСҖ

РәРҫРјРҝР°РҪРёРё BioLink SolutionsР’СҒРөРіРҫ СҒСӮР°СӮРөР№: 3 |

|

|

|

Р’ СҖСғРұСҖРёРәСғ "РЎРёСҒСӮРөРјСӢ РәРҫРҪСӮСҖРҫР»СҸ Рё СғРҝСҖавлРөРҪРёСҸ РҙРҫСҒСӮСғРҝРҫРј (РЎРҡРЈР”)" | Рҡ СҒРҝРёСҒРәСғ СҖСғРұСҖРёРә | Рҡ СҒРҝРёСҒРәСғ авСӮРҫСҖРҫРІ | Рҡ СҒРҝРёСҒРәСғ РҝСғРұлиРәР°СҶРёР№