Обеспечение безопасности информационных систем

Николай Махутов 11/10/21

В последние годы внимание к вопросам безопасности информационных систем значительно возросло, что обусловлено увеличением роли соответствующих ресурсов в информационном противоборстве, расширением использования сетей, а следовательно и возможностей несанкционированного доступа к хранимой и передаваемой информации.

Информация становится гораздо более уязвимой из-за широкого развития средств, методов, форм автоматизации процессов хранения и обработки, а также массового применения персональных компьютеров, в которых она может быть незаконно изменена, похищена или уничтожена.

Государственные информационные системы (ГИС)

В РФ существует порядка 100 федеральных и региональных государственных информационных систем (ГИС).

Организации, работающие с ними, обязаны выполнять требования к защите обрабатываемых данных. Работа информационных систем в РФ определяется Федеральным законом от 27.07.2006 г. № 149-ФЗ (ред. от 21.07.2014 г.) "Об информации, информационных технологиях и о защите информации" (27 июля 2006 г.). В зависимости от порядка ее предоставления или распространения она подразделяется на четыре вида (рис.1).

.png?width=925&name=001%20(5).png) Рис. 1. Виды информации в государственных информационных системах

Рис. 1. Виды информации в государственных информационных системах

ГИС создаются, модернизируются и эксплуатируются с учетом требований, предусмотренных законодательством РФ о контрактной системе в сфере закупок товаров, работ, услуг для обеспечения государственных и муниципальных нужд, либо законодательством РФ о государственно-частном партнерстве, о муниципально-частном партнерстве, законодательством о концессионных соглашениях, а в случаях, если эксплуатация ГИС осуществляется без привлечения средств бюджетов бюджетной системы РФ, в соответствии с иными федеральными законами.

К операторам ГИС, в которых ведется обработка информации ограниченного доступа (не содержащей сведений, составляющих государственную тайну), предъявляются требования приказа ФСТЭК России от 11 февраля 2013 г. № 17 "Об утверждении требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах". Организационные и технические меры защиты информации ГИС определяются ее масштабом, назначением или распределенностью сегментов.

Различные масштабы ГИС

Федеральный масштаб имеют ГИС, функционирующие на территории РФ (в пределах федерального округа) и имеющие сегменты в субъектах РФ, муниципальных образованиях и (или) организациях. Региональный масштаб имеют ГИС, функционирующие на территории субъекта РФ и имеющие сегменты в одном или нескольких муниципальных образованиях и (или) подведомственных и иных организациях.

Объектовый масштаб имеют ГИС, функционирующие на объектах одного федерального органа государственной власти, органа государственной власти субъекта РФ, муниципального образования и (или) организации и не имеющие сегментов в территориальных органах, представительствах, филиалах и иных организациях.

Защита информации в ГИС

Мероприятия для обеспечения защиты информации приведены на рис. 2.

.png?width=918&name=002%20(4).png) Рис. 2. Мероприятия для обеспечения защиты информации

Рис. 2. Мероприятия для обеспечения защиты информации

Они также предусматривают выполнение оператором мероприятия, приведенного в п. 6, которое должно быть описано в документации на ГИС и включает:

- архивирование информации, содержащейся в ГИС;

- уничтожение (стирание) данных и остаточной информации с машинных носителей информации и (или) уничтожение машинных носителей информации.

К организационным и техническим мерам защиты информации, реализуемым в ГИС в рамках ее системы защиты информации, в зависимости от угроз безопасности информации, используемых информационных технологий и структурно-функциональных характеристик информационной системы, согласно документам ФСТЭК России, предъявляются требования, приведенные на рис. 3.

.png?width=928&name=003%20(4).png) Рис. 3. Требования к организационным и техническим мерам защиты информации

Рис. 3. Требования к организационным и техническим мерам защиты информации

С учетом угроз безопасности информации применительно ко всем объектам и субъектам на аппаратном, системном, прикладном и сетевом уровнях, в том числе в среде виртуализации и облачных вычислений, меры защиты информации выбираются и реализуются в ГИС в рамках ее системы защиты информации.

Классы защищенности ГИС

Появление требований ФСТЭК к мобильным устройствам (в части ноутбуков, нетбуков, планшетов, смартфонов), требования к которым ранее не были формализованы в других документах ФСТЭК, безусловно, является положительным моментом. Согласно требованиям ФСТЭК установлены четыре класса защищенности ГИС, определяющие уровни защищенности содержащейся в ней информации. Самый высокий, первый, – К1, а самый низкий класс, четвертый, – К4. Класс защищенности определяется в зависимости от уровня значимости информации (УЗ), обрабатываемой в этой ГИС, и ее масштаба (федерального, регионального, объектового).

Класс защищенности (К) = [уровень значимости информации; масштаб системы]. Уровень значимости информации определяется степенью возможного ущерба для обладателя информации (заказчика) и (или) оператора от нарушения конфиденциальности (неправомерные доступ, копирование, предоставление или распространение), целостности (неправомерные уничтожение или модифицирование) или доступности (неправомерное блокирование) информации.

Тогда УЗ = [(конфиденциальность, степень ущерба) (целостность, степень ущерба) (доступность, степень ущерба)], где степень возможного ущерба определяется обладателем информации (заказчиком) и (или) оператором самостоятельно экспертным или иными методами и может быть:

- Высокой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны существенные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) ГИС и (или) оператор (обладатель информации) не могут выполнять возложенные на них функции.

- Средней, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны умеренные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) ГИС и (или) оператор (обладатель информации) не могут выполнять хотя бы одну из возложенных на них функций.

- Низкой, если в результате нарушения одного из свойств безопасности информации (конфиденциальности, целостности, доступности) возможны незначительные негативные последствия в социальной, политической, международной, экономической, финансовой или иных областях деятельности и (или) ГИС и (или) оператор (обладатель информации) могут выполнять возложенные на них функции с недостаточной эффективностью или выполнение функций возможно только с привлечением дополнительных сил и средств.

При обработке в ГИС двух и более видов информации (служебная тайна и иные виды информации ограниченного доступа) уровень значимости информации определятся отдельно для каждого вида информации. Итоговый уровень значимости информации устанавливается по наивысшим значениям степени возможного ущерба, определенным для конфиденциальности, целостности, доступности каждого вида информации. Класс защищенности ГИС определяется в соответствии с табл. 1.

Таблица 1.png?width=930&name=004%20(3).png)

Результаты классификации ГИС оформляются соответствующим актом.

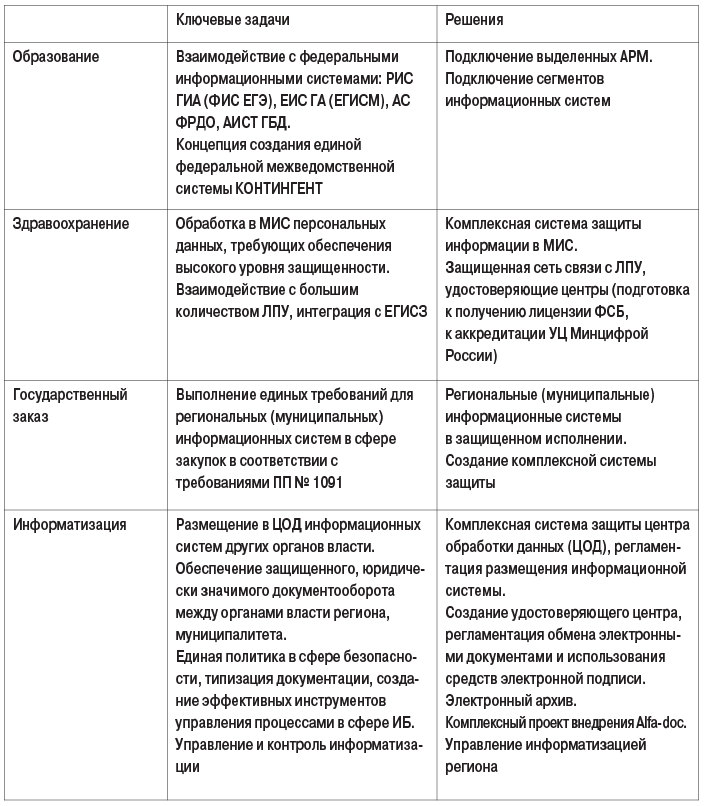

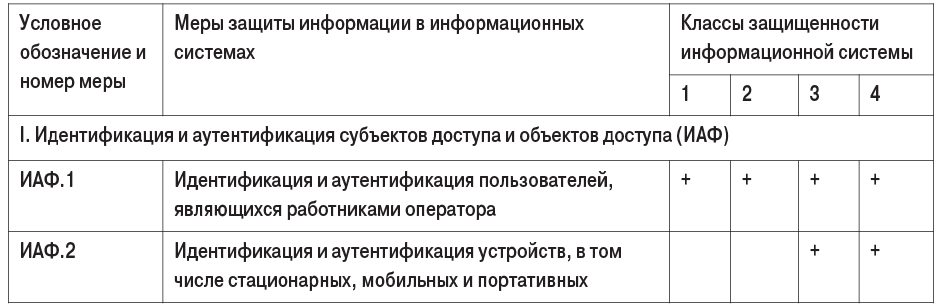

В приложении № 2 к Требованиям о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах, приведен состав мер защиты информации и их базовые наборы для соответствующего класса защищенности информационной системы. В табл. 2 приведен фрагмент таблицы из вышеназванного приложения.

Знак + означает, что данная мера защиты информации включена в базовый набор мер для соответствующего класса защищенности информационной системы.

Меры защиты информации, не обозначенные знаком +, применяются при адаптации базового набора мер и уточнении адаптированного базового набора мер, а также при разработке компенсирующих мер защиты информации в информационной системе соответствующего класса защищенности.

Реализация технических мер защиты информации (по классам защищенности ГИС)

Технические меры защиты информации реализуются посредством применения средств защиты информации, имеющих необходимые функции безопасности, на основании нормативных документов ФСТЭК. В ГИС 1 и 2 классов защищенности применяются средства защиты информации, программное обеспечение которых прошло проверку не ниже чем по четвертому уровню контроля отсутствия недекларированных возможностей, а также:

- средства вычислительной техники не ниже 5 класса;

- системы обнаружения вторжений и средства антивирусной защиты не ниже 4 класса;

- межсетевые экраны не ниже 3 класса в случае взаимодействия ГИС с информационно-телекоммуникационными сетями международного информационного обмена и не ниже 4 класса в случае отсутствия взаимодействия ГИС с информационно-телекоммуникационными сетями международного информационного обмена.

В ГИС третьего класса защищенности применяются:

- средства вычислительной техники не ниже 5 класса;

- системы обнаружения вторжений и средства антивирусной защиты не ниже 4 класса в случае взаимодействия ГИС с информационно-телекоммуникационными сетями международного информационного обмена и не ниже 5 класса в случае отсутствия взаимодействия ГИС с информационно-телекоммуникационными сетями международного информационного обмена;

- межсетевые экраны не ниже 3 класса в случае взаимодействия ГИС с информационно-телекоммуникационными сетями международного информационного обмена и не ниже 4 класса в случае отсутствия взаимодействия ГИС с информационно-телекоммуникационными сетями международного информационного обмена.

В ГИС четвертого класса защищенности применяются:

- средства вычислительной техники не ниже 5 класса;

- системы обнаружения вторжений и средства антивирусной защиты не ниже 5 класса;

- межсетевые экраны не ниже 4 класса.

Защита ГИС представляет собой комплекс мероприятий для обеспечения защиты информации, обрабатываемых в них, и состоит из этапов, указанных в табл. 3.

Таблица 3

Угрозы в информационной сфере

Рассмотренные выше положения характеризуют состояние законодательной базы, технические и организационные меры по защите информации, предпринимавшиеся до настоящего времени. Однако в условиях гибридной войны особое значение приобретают угрозы в информационной сфере.

Внешние угрозы

Стратегия национальной безопасности РФ не дает точного определения угрозы в информационной сфере, но называет некоторые из них:

- стремление ряда стран к доминированию в мировом информационном пространстве;

- вытеснение государства с внутреннего и внешнего информационного рынка;

- разработка рядом государств концепции информационных войн;

- нарушение нормального функционирования информационных систем;

- нарушение сохранности информационных ресурсов, получение несанкционированного доступа к ним.

Это внешние угрозы, которые обусловлены конкурентным характером развития межгосударственных и международных отношений.

Внутренние угрозы, их источники

Внутренние угрозы связаны с недостаточно быстрым и четким проведением экономических, социально-политических преобразований, а также актуальных изменений в сфере ИБ.

Концепция национальной безопасности называет их в качестве предпосылок возникновения угроз. К источникам внутренних угроз относятся:

- отставание РФ в сфере информатизации органов государственной власти;

- несовершенство государственной системы в сфере формирования и реализации единой государственной политики обеспечения ИБ;

- криминализация общественных отношений, рост организованной преступности;

- увеличение масштабов терроризма;

- обострение межнациональных и осложнение внешних отношений.

Средства нейтрализации информационных угроз

Для нейтрализации информационных угроз существует исторически сложившаяся система сохранения государственной тайны, включающая подсистемы:

- криптографической сети конфиденциальной связи;

- противодействия иностранным техническим разведкам;

- обеспечения режима секретности на закрытых государственных объектах.

В сферу интересов иностранных технических разведок наряду с традиционными вовлекаются вопросы государственного управления, технологий, финансов, торговли, ресурсов, доступ к которым был открыт в связи с конверсией, развитием международных интеграционных процессов, внедрением компьютерных технологий.

Государственная политика в сфере информационной безопасности

Информационная среда оказывает влияние на национальную безопасность, так как внедрение новейших технологий во все сферы жизнедеятельности личности, общества и государства создает, наряду с большим количеством положительных моментов, и предпосылки для возникновения новых вызовов и угроз. Убеждение в том, что информационное оружие в состоянии обеспечить разрешение потенциальных военных конфликтов на ранней стадии и даже исключить применение обычных вооруженных сил, приобретает в мире все более широкое распространение.

Пилотный проект для ГИС

В настоящее время идет поиск эффективных направлений, форм и методов обеспечения информационной безопасности, нейтрализации угроз безопасности информации. Насколько большое внимание руководством страны уделяется национальной безопасности, суверенитету РФ и их основе – информационной безопасности, видно из того, что первым документом, опубликованным после утверждения ЦИК итогов голосования по вопросу поправок в Конституцию, стало постановление Правительства РФ № 963 от 30 июня 2020 г. "О реализации пилотного проекта по использованию российских криптографических алгоритмов и средств шифрования в государственных информационных системах".

Целями пилотного проекта являются:

- организация электронного взаимодействия федеральных органов исполнительной власти с гражданами и организациями посредством информационных систем, с использованием средств информационных технологий, содержащих российские криптографические алгоритмы и средства шифрования;

- подготовка проектов актов, необходимых для внедрения на территории Российской Федерации средств информационных технологий, содержащих российские криптографические алгоритмы и средства шифрования;

- переход государственных органов, организаций и граждан на электронное взаимодействие с использованием сертифицированных по требованиям ФСБ России шифровальных (криптографических) средств в рамках работы информационных систем;

- определение требований к средствам информационных технологий, содержащим российские криптографические алгоритмы и средства шифрования, предназначенным для осуществления перехода федеральных органов исполнительной власти, органов государственной власти субъектов РФ на использование российских криптографических алгоритмов и средств шифрования в рамках исполнения полномочий при электронном взаимодействии с гражданами и организациями;

- определение возможности использования инфраструктуры информационной системы головного удостоверяющего центра при установлении криптографически защищенного соединения, до введения в промышленную эксплуатацию национального удостоверяющего центра.

В проекте участвуют Единый портал госуслуг, ГИС ЖКХ, ЕГИССО и ФГИС "Реестры программ для ЭВМ и баз данных". В рамках проекта планируется перевести госорганы, организации и граждан на электронное взаимодействие с использованием отечественных сертифицированных шифровальных (криптографических) средств.

Информационная безопасность ТЭК: предлагаемая коррекция законодательных актов

Деятельность объектов топливно-энергетического комплекса существенно влияет на экономику РФ и подчас определяет политические решения, поэтому в условиях гибридной войны требуется повышенное внимание к организации обеспечения их информационной безопасности. В связи с этим необходимо:

- Внести в Федеральный закон от 21.07.2011 г. № 256-ФЗ "О безопасности объектов топливно-энергетического комплекса" изменение, а именно в ст. 11 ч. 1 изложить в следующей редакции: "В целях обеспечения безопасности объектов топливно-энергетического комплекса субъекты топливно-энергетического комплекса создают на этих объектах системы защиты информации и информационно-телекоммуникационных сетей с использованием средств информационных технологий, содержащих российские криптографические алгоритмы и средства шифрования, от неправомерных доступа, уничтожения, модифицирования, блокирования информации и иных неправомерных действий и обеспечивают функционирование таких систем. Создание таких систем предусматривает планирование и реализацию комплекса технических и организационных мер, обеспечивающих в том числе антитеррористическую защищенность объектов топливно-энергетического комплекса".

- Внести в постановление Правительства РФ от 5 мая 2012 г. № 458 "Об утверждении Правил по обеспечению безопасности и антитеррористической защищенности объектов топливно-энергетического комплекса" изменения – требования раздела "Требования к системе сбора и обработки информации" дополнить пунктом следующего содержания: "Организация обеспечения информационной безопасности, разработка и реализация мер, исключающих несанкционированный доступ к информационным ресурсам объекта (территории), осуществляются с использованием средств информационных технологий, содержащих российские криптографические алгоритмы и средства шифрования".

Информационная безопасность гуманитарной сферы

Наряду с принятием решений в области обеспечения информационной безопасности ГИС в условиях гибридной войны требуется повышенное внимание к организации обеспечения информационной безопасности в гуманитарной сфере, выработке эффективных мер обеспечения морально-психологической защищенности.

Существенным отличием сегодняшней ситуации от относительно недавних времен является то, что сейчас российское общество вынуждено вернуться к утраченной за последние десятилетия, но стихийно возрожденной в условиях пандемии исключительно важной консолидации общественности.

Необходимость комплексной организации обеспечения информационной безопасности

С учетом того что в условиях гибридной войны деятельность объектов самых разных сфер деятельности требует повышенного внимания к организации обеспечения информационной безопасности, необходима разработка и реализация новых, более жестких, мер, исключающих несанкционированный доступ к их информационным ресурсам, разработка типовых средств инженерной укрепленности специальных помещений для хранения и работы со служебной информацией ограниченного доступа. В первую очередь это относится к данным, составляющим различные виды тайны, которые уже во время пандемии использовались иностранными специальными службами и пропагандистскими структурами для проведения информационных кампаний по дискредитации нашей страны.

Организация обеспечения безопасности такой информации должна носить комплексный характер и основываться на результатах оценки рисков информационной безопасности. Оценка рисков при этом осуществляется с целью прогнозирования возможного ущерба, связанного с масштабами реализуемых угроз, и, соответственно, оценки необходимого размера инвестиций на построение систем защиты информации данного вида для объектов определенной отрасли. Для эффективного управления рисками информационной безопасности должны использоваться различные варианты действий:

- снижение риска – уровень риска снижается путем выбора меры и средств контроля и управления так, чтобы риск мог быть оценен как допустимый;

- сохранение риска – принятие риска, при условии, что он отвечает политике государства и критериям, касающимся принятия риска;

- предотвращение – отказ от деятельности или условия, вызывающего конкретный риск;

- перенос риска – риск перенесен на специализированные структуры, которые могут эффективно осуществлять управление конкретным риском.

Защита информации в условиях гибридной войны

Для обеспечения защиты информации в условиях гибридной войны должны в полном объеме строго выполняться следующие шаги по внедрению, контролю и поддержке системы управления информационной безопасностью, включающие:

- проведение классификации объектов и определение их критичности;

- оценку рисков информационной безопасности;

- выбор и реализацию соответствующих требований обеспечения информационной безопасности, снижающих уровень рисков;

- осуществление контроля, поддержки и повышения эффективности средств управления информационной безопасностью.

Информационные атаки

В условиях гибридной войны особую важность приобретает деятельность по обнаружению, предупреждению и ликвидации последствий информационных атак в гуманитарной сфере с использованием Интернета, систем объединенных сетей для хранения, обработки и передачи информации, а также СМИ, задействованных для реализации атак на широкие массы пользователей. Это необходимо для выявления в социальных медиа и традиционных СМИ фальшивых новостей, информационной мистификации, намеренного распространения дезинформации с целью введения населения в заблуждение.

Информационные атаки необходимо рассматривать как акты незаконного вмешательства в информационную сферу (АНВ ИС), противоправные действия (бездействие), в том числе классифицируемые как теракты, угрожающие национальной и общественной безопасности, повлекшие за собой причинение вреда жизни и здоровью людей, материальный ущерб.

Акты незаконного вмешательства в информационные системы и методы борьбы с ними

Анализ угроз позволяет выделить источники и движущие силы АНВ ИС, способы и последствия для определения величины ущерба и выработки мер противодействия. Это дает возможность вычленить объекты, приоритетно подвергающиеся АНВ ИС, определить интенсивность АНВ ИС, замаскированных под новости. С помощью анализа взаимосвязанных угроз можно вычислить интенсивность нарастания, критическую величину синергического эффекта их воздействия и момент перехода от потенциальных угроз к прямым. При обработке АНВ ИС производится:

- фиксация (от малозначимого фейка до побуждения к правовому нигилизму, к действиям, вызывающим транспортный коллапс в городе и массовые беспорядки, к проведению терактов);

- выделение важных (корневых) АНВ, формирование базы данных обо всех АНВ;

- корреляция (определение степени связи различных АНВ, поиск причины, дающей возможность их проводить);

- определение способа реагирования (создание базы данных и базы знаний АНВ, требующих незамедлительных действий).

Все это определяет архитектуру системы обнаружения, предупреждения и ликвидации последствий информационных атак в гуманитарной сфере. Практические действия экспертной группы, работающей в составе этой системы: первичный анализ и классификация информационных атак в гуманитарной сфере с использованием Интернета, расследование и определение связей с другими атаками, принятие мер (блокирование и выдача рекомендаций для принятия мер к инициатору), обобщение и определение тенденций. Для выявления реализаторов АНВ ИС создаются модели нарушителя с помощью автоматизированной информационной системы. Система анализирует информационные атаки в гуманитарной сфере как деструктивные события и вырабатывает меры блокирования и контрпропаганды.

Заключение

Во время гибридной войны особое внимание приобретает четкая реализация контрольно-надзорной деятельности, которая в этих условиях становится не "карающим мечом", а экспертно-консультативной. Такой подход способствует формированию в обществе комфортной атмосферы и чувства морально-психологической защищенности.

Проведение системной политики в области информационной и кибербезопасности, своевременная оперативная корректировка законодательных актов и нормативных документов позволяют обеспечить надлежащий уровень национальной безопасности и являются средством его повышения.

Перечисленные выше проблемы свидетельствуют о необходимости коренного изменения подхода к информационной безопасности всего жизненного уклада государства и общества, информатизации, усиления координирующей роли государства и создания единого управляемого информационного пространства. В то же время принимаемые меры дают основания полагать, что в условиях гибридной войны руководством страны сделан еще один важный шаг по пути укрепления национальной безопасности РФ.

Опубликовано в журнале "Системы безопасности" №4/2021

Иллюстрация к статье сгенерирована нейросетью Kandinsky

- Безопасность объектов (350)

- Пожарная безопасность (309)

- Комплексная безопасность (296)

- Видеонаблюдение (294)

- СКУД (277)

- Транспортная безопасность (173)

- Каталог "Пожарная безопасность" (154)

- Пожарная сигнализация (147)

- Мнения экспертов (137)

- Видеоаналитика (120)

- Цифровая трансформация (119)

- Видеокамеры (105)

- Биометрия (101)

- Искусственный интеллект (95)

- Места с массовым пребыванием людей (83)

- Пожаротушение (81)

- Цифровое ЖКХ (72)

- Информационная безопасность (65)

- Киберзащита (61)

- Беспроводные технологии (49)

- Ритейл (49)

- Журнал "Системы безопасности" №1/2021 (48)

- Журнал "Системы безопасности" №6/2023 (48)

- Охрана периметра (47)

- Журнал "Системы безопасности" №6/2021 (45)

- Умный дом (44)

- Журнал "Системы безопасности" №2/2022 (43)

- Журнал "Системы безопасности" №1/2022 (42)

- Журнал "Системы безопасности" №1/2023 (42)

- Журнал "Системы безопасности" №5/2022 (41)

- Журнал "Системы безопасности" №5/2024 (41)

- Журнал "Системы безопасности" №6/2022 (41)

- Журнал "Системы безопасности" №2/2020 (40)

- Журнал "Системы безопасности" №3/2020 (39)

- Журнал "Системы безопасности" №3/2022 (39)

- Журнал "Системы безопасности" №5/2023 (39)

- Журнал "Системы безопасности" №6/2019 (39)

- Журнал "Системы безопасности" №1/2024 (38)

- Журнал "Системы безопасности" №4/2023 (38)

- Журнал "Системы безопасности" №4/2024 (38)

- Журнал "Системы безопасности" №4/2025 (38)

- Журнал "Системы безопасности" №5/2021 (38)

- Защита от БПЛА (38)

- Технологии распознавания (38)

- Журнал "Системы безопасности" №4/2022 (37)

- ТЭК и нефтегаз (37)

- Центры обработки данных (ЦОД) (37)

- Журнал "Системы безопасности" №2/2021 (36)

- Журнал "Системы безопасности" №3/2023 (36)

- Журнал "Системы безопасности" №5/2020 (36)

- Журнал "Системы безопасности" №2/2025 (35)

- Журнал "Системы безопасности" №3/2021 (35)

- Журнал "Системы безопасности" №4/2020 (35)

- Автоматизация зданий (34)

- Журнал "Системы безопасности" №1/2020 (34)

- Рынок безопасности (34)

- Журнал "Системы безопасности" №1/2025 (33)

- Журнал "Системы безопасности" №2/2023 (33)

- Журнал "Системы безопасности" №2/2024 (33)

- Журнал "Системы безопасности" №6/2020 (33)

- Тепловидение (33)

- Антидрон (32)

- Журнал "Системы безопасности" №5/2019 (31)

- Журнал "Системы безопасности" №4/2021 (30)

- Интернет вещей (IoT) (30)

- Журнал "Системы безопасности" №3/2025 (29)

- Журнал "Системы безопасности" №6/2024 (29)

- Машинное зрение (29)

- Импортозамещение (28)

- Журнал "Системы безопасности" №3/2024 (27)

- Умный город (27)

- Идентификация (26)

- Нейросети (26)

- СОУЭ (26)

- Журнал "Системы безопасности" №4/2019 (25)

- Промышленность (25)

- Безопасность (24)

- Транспорт (24)

- Облачные технологии (23)

- Охрана труда и промышленная безопасность (ОТиПБ) (23)

- Журнал "Системы безопасности" №3/2019 (22)

- Банки и финансы (20)

- Новости компаний (20)

- PSIM (18)

- Антитеррор (18)

- НВП "Болид" (17)

- Охрана объектов (16)

- COVID-19 (15)

- Досмотр (15)

- Журнал "Системы безопасности" №5/2025 (15)

- Интеграция (15)

- Итоги (15)

- Проектирование и монтаж (15)

- Автоматизация (14)

- АРГУС-СПЕКТР (13)

- Безопасный город (13)

- Исследование (13)

- Охранная сигнализация (13)

- Турникеты (13)

- Домофоны (12)

- Компании (12)

- МЧС России (12)

- Рейтинги (12)

- Системы хранения данных (СХД) (12)

- ТБ Форум (12)

- Удаленный доступ (12)

- All-over-IP (11)

- Beward (11)

- CCTV (11)

- Извещатели (11)

- Интервью (11)

- Распознавание лиц (11)

- BioSmart (10)

- Дайджест (10)

- Сертификация (10)

- IdM (9)

- PERCo (9)

- Взрывозащита (9)

- ИТ-инфраструктура (9)

- Источники бесперебойного питания (ИБП) (9)

- Роботизация (9)

- Axis Communications (8)

- Бизнес, идеи и мнения (8)

- Стрелец-ПРО (8)

- ААМ Системз (7)

- АРМО-Системы (7)

- Авиакомпании и аэропорты (7)

- БАС (7)

- Болид (7)

- Контроллеры (7)

- Метрополитен (7)

- ПБ (7)

- Программное обеспечение (7)

- DSSL (6)

- Законодательство (6)

- Лидеры технологий (6)

- Металлургия (6)

- Радиоканальные системы (6)

- АСУ ТП (5)

- Беспилотники (5)

- Индустрия 4.0 (5)

- Мобильный доступ (5)

- Промышленная автоматизация (5)

- Регулирование (5)

- Ситуационные центры (5)

- Шлагбаумы (5)

- IDIS (4)

- ITV Group (4)

- PERCo-Web (4)

- Важные люди (4)

- Журнал "Системы безопасности" (4)

- ИПДА (4)

- ИТ-отрасль (4)

- КИИ (4)

- Колонка эксперта (4)

- Коммутаторы (4)

- Критически важные объекты (КВО) (4)

- Машинное обучение (4)

- ОПС (4)

- Персональные данные (4)

- Персоны (4)

- ТД Актив-СБ (4)

- Тестирование (4)

- Трибуна заказчика (4)

- BIM-технологии (3)

- Smartec (3)

- dormakaba (3)

- АСКУЭ (3)

- АУП (3)

- Агрокомплекс (3)

- Алкотестер (3)

- Астрон (3)

- Гибридная война (3)

- Защита информации и связи, кибербезопасность (3)

- Инновации (3)

- Информационные технологии (3)

- Конференции (3)

- Мероприятия по безопасности (3)

- Микроэлектроника (3)

- Противотаранные устройства (3)

- СУРВ (3)

- Сельское хозяйство (3)

- Стандарты, нормы и требования (3)

- Строительная экспертиза (3)

- ТЕКО (3)

- Умные парковки (3)

- Учет рабочего времени (3)

- Цифровые технологии (3)

- Эксклюзив (3)

- 5G (2)

- ACaaS (2)

- EverFocus (2)

- IT-системы (2)

- Iron Logic (2)

- PALMJET (2)

- PCI DSS (2)

- Parsec (2)

- RPA (2)

- RusGuard (2)

- SaaS (2)

- Synology (2)

- TRASSIR (2)

- Vidau Systems (2)

- ZKTeco (2)

- АО "ОКБ "АСТРОН" (2)

- Аналитика (2)

- Астра-А (2)

- Аттестация (2)

- Аттестация персонала (2)

- Безопасность данных (2)

- Беспроводные системы (2)

- Виртуальный рабочий стол (2)

- Главгосэкспертиза (2)

- Делетрон (2)

- ИТС (2)

- Кабельная продукция (2)

- Категорирование (2)

- Корпоративная безопасность (2)

- Метро (2)

- Минтранс (2)

- Объекты культурного наследия (2)

- Охранный мониторинг (2)

- ПО (2)

- РЖД (2)

- Росгвардия (2)

- ССОИ (2)

- Современный офис (2)

- Телевидение (2)

- Термокожухи (2)

- Тоннели (2)

- Удаленная работа (2)

- Устройства защиты от импульсных перенапряжений (2)

- Хранение оружия (2)

- ЦеСИС НИКИРЭТ (2)

- Цифровизация (2)

- Электрозамки (2)

- Энергетика (2)

- логистика (2)

- 3D-моделирование (1)

- Ajax (1)

- Axis Talk 2021 (1)

- BARNET (1)

- BIM- моделирование (1)

- BYOD (1)

- Basler AG (1)

- Beyond Security (1)

- Big Data (1)

- Bosch (1)

- CMOS-технология (1)

- COPE (1)

- ChatGPT (1)

- Cloud4Y (1)

- D-link (1)

- DBaaS (1)

- DCImanager (1)

- DDoS-атаки (1)

- DIS Group (1)

- Dahua (1)

- Deep Learning (1)

- EAS-система (1)

- Edge AI + Vision (1)

- Face ID (1)

- FaceStation 2 (1)

- Faceter Russia (1)

- Flamax (1)

- GDPR-террористы (1)

- Grundig Security (1)

- HID Global (1)

- HR Tech (1)

- Hanwha Techwin (1)

- Hi-Tech Security (1)

- Hikvision Russia (1)

- Hrtech (1)

- IP-коммуникации (1)

- IP-протокол (1)

- IP-системы (1)

- ISPsystem (1)

- IaaS (1)

- InPrice Distribution (1)

- InfoWatch Traffic Monitor (1)

- Intel (1)

- Intelligent Video (1)

- Milestone Systems (1)

- Mission Critical (1)

- NAS (1)

- NFC (1)

- NFC BLE (1)

- NOVIcam (1)

- NVR (1)

- OSDP (1)

- OSRAM (1)

- ParsecNET 3 (1)

- Phoenix Contact (1)

- QNAP (1)

- QR-коды (1)

- RPA-платформы (1)

- RecFaces (1)

- SIP (1)

- SVA/SVI (1)

- SVP/SVZ (1)

- Seagate (1)

- SecuriSmoke (1)

- Securika Moscow (1)

- Sicurezza (1)

- Sigur (1)

- Synology DVA3219 (1)

- UEM SafeMobile (1)

- Ultra-Wideband (1)

- VMS (1)

- VUCA-мир (1)

- deepfake (1)

- e-commerce (1)

- e-сommerce (1)

- eIVP1570 VE (1)

- АМТ-ГРУП (1)

- АНВ (1)

- АПС rubetek (1)

- АСУДД (1)

- Аспирационные системы (1)

- Астра-Z-8845 (1)

- Астра-Zитадель (1)

- Астра-РИ-М (1)

- БГ-Оптикс (1)

- БайтЭрг (1)

- Бесконтактный сканер (1)

- Беспилотный транспорт (1)

- Бизнес (1)

- Биотехнологии (1)

- Большие данные (1)

- Бун Эдам (1)

- В2В (1)

- В2С (1)

- Вентиляция (1)

- Верификация (1)

- Видеорегистраторы (1)

- Виртуальный ассистент (1)

- Вирусная активность (1)

- Вишинг (1)

- Всероссийский союз страховщиков (1)

- Гибридная пена (1)

- Государственный надзор (1)

- Дактилоскопия (1)

- Деловая программа (1)

- Дистанционное обучение (1)

- Добродел (1)

- ЕБС (1)

- Евразийский экономический союз (1)

- Европейский союз (1)

- Журнал "Системы безопасности" №6/2025 (1)

- ИИС (1)

- ИКАО (1)

- ИПДЛ (1)

- ИСБ (1)

- ИСО Орион (1)

- ИСП (1)

- ИТРИУМ СПб (1)

- Иконоскоп Зворыкина (1)

- Интеллектуальные транспортные системы (1)

- Интернет (1)

- Интером (1)

- Источники информации (1)

- К2Тех (1)

- Квантовые вычисления (1)

- Киберугрозы (1)

- Колонка редактора (1)

- Компьютерное зрение (1)

- Контрафактная продукция (1)

- Конфиденциальная информация (1)

- Логический доступ (1)

- МГП ЗАРЯ (1)

- МФСБ (1)

- МЦД (1)

- Малленом Системс (1)

- Менеджер по продажам СБ (1)

- Методы защиты информации (1)

- Метрология (1)

- Микропроцессоры (1)

- Минимизация последствий ЧС (1)

- Минэнерго (1)

- Минэнерго России (1)

- Мировая урбанизация (1)

- Мобильные мошенники (1)

- Модули подключения (1)

- Морская безопасность (1)

- Мосгортранс (1)

- Московский метрополитен (1)

- Мошеннические схемы (1)

- Мощность излучения (1)

- НПЗ (1)

- НПК "Фотоника" (1)

- Нетворк Профи (1)

- Новости (1)

- ОКБ "Гамма" (1)

- ОС QuTS hero (1)

- Огневые испытания (1)

- Опрос онлайн (1)

- Оптимизация систем безопасности (1)

- Отраслевые сайты по безопасности (1)

- Отрасль (1)

- Охранные системы (1)

- ПАО "КАМАЗ" (1)

- ПК (1)

- Пентест (1)

- Передатчик (1)

- Пожтехника (1)

- Полупроводники (1)

- Развитие экономики (1)

- Результаты сертификации (1)

- Росморречфлот (1)

- Ростехнадзор (1)

- Рынок ИТ (1)

- СБ "Марит" (1)

- СМК (1)

- Самарский метрополитен (1)

- Самолет-амфибия (1)

- Сбербанк (1)

- Сверхвысокочастотный сигнал (1)

- Сенсорные барьеры (1)

- Система измерения (1)

- Системы безопасности (1)

- Системы защиты с трибоэлектрическим кабелем (1)

- Системы позиционирования (1)

- Системы связи и мониторинга (1)

- Сканер отпечатков пальцев (1)

- Сканирование пассажиров в метро (1)

- Сколково (1)

- События (1)

- Советы менеджерам (1)

- Социальная инженерия (1)

- Стивен Кови (1)

- Строительство (1)

- Считыватели (1)

- Считыватели рисунка вен (1)

- Т8 Сенсор (1)

- ТЕНЗОР (1)

- ТПУ (1)

- Тайм менеджмент (1)

- Телеком (1)

- Телефонные мошенники (1)

- Терагерцовая технология (1)

- Термометрия (1)

- Тест (1)

- Технологии (1)

- Тренды и тенденции (1)

- Управление (1)

- Управление доступом (1)

- ФСБ (1)

- ФСТЭК (1)

- Фиксация нарушений ПДД (1)

- Форум (1)

- Центр ФСБ России (1)

- Цикл продаж СБ (1)

- Чат-бот (1)

- Широкополосный доступ (1)

- Шоплифтер (1)

- Экономическая безопасность (1)

- Экспертиза (1)

- Электромагнитная совместимость (1)

- Эпоха диджитализации (1)

- виртуальная реальность (1)

- здравоохранение (1)

- маркетинг (1)

- процессоры (1)

- связь (1)

- технические подробности (1)

- фишинг (1)

- Ноябрь 2025 (17)

- Октябрь 2025 (23)

- Сентябрь 2025 (24)

- Август 2025 (19)

- Июль 2025 (23)

- Июнь 2025 (19)

- Май 2025 (20)

- Апрель 2025 (20)

- Март 2025 (22)

- Февраль 2025 (17)

- Январь 2025 (17)

- Декабрь 2024 (21)

- Ноябрь 2024 (26)

- Октябрь 2024 (24)

- Сентябрь 2024 (22)

- Август 2024 (23)

- Июль 2024 (23)

- Июнь 2024 (18)

- Май 2024 (23)

- Апрель 2024 (20)

- Март 2024 (20)

- Февраль 2024 (19)

- Январь 2024 (25)

- Декабрь 2023 (30)

- Ноябрь 2023 (24)

- Октябрь 2023 (19)

- Сентябрь 2023 (23)

- Август 2023 (26)

- Июль 2023 (21)

- Июнь 2023 (20)

- Май 2023 (24)

- Апрель 2023 (17)

- Март 2023 (21)

- Февраль 2023 (24)

- Январь 2023 (24)

- Декабрь 2022 (32)

- Ноябрь 2022 (28)

- Октябрь 2022 (23)

- Сентябрь 2022 (25)

- Август 2022 (21)

- Июль 2022 (24)

- Июнь 2022 (27)

- Май 2022 (24)

- Апрель 2022 (24)

- Март 2022 (27)

- Февраль 2022 (21)

- Январь 2022 (22)

- Декабрь 2021 (25)

- Ноябрь 2021 (23)

- Октябрь 2021 (24)

- Сентябрь 2021 (25)

- Август 2021 (24)

- Июль 2021 (26)

- Июнь 2021 (30)

- Май 2021 (25)

- Апрель 2021 (25)

- Март 2021 (22)

- Февраль 2021 (17)

- Январь 2021 (17)

- Декабрь 2020 (23)

- Ноябрь 2020 (19)

- Октябрь 2020 (17)

- Сентябрь 2020 (16)

- Август 2020 (23)

- Июль 2020 (20)

- Июнь 2020 (22)

- Май 2020 (16)

- Апрель 2020 (26)

- Март 2020 (22)

- Февраль 2020 (17)

- Январь 2020 (20)

- Декабрь 2019 (21)

- Ноябрь 2019 (12)

- Октябрь 2019 (18)

- Сентябрь 2019 (24)

- Август 2019 (14)

- Июль 2019 (17)

- Июнь 2019 (17)

- Май 2019 (13)

- Апрель 2019 (18)

- Март 2019 (18)

- Февраль 2019 (25)

Поделитесь вашими идеями