Реверс-метод как парадигма противодействия угрозам когнитивной войны

Владимир Балановский, Владимир Подъяконов, Андрей Рипецкий 22/02/23

Технологические и политические и изменения, происходящие в мире, инициировали трансформацию теории и выработку новых форм ведения войны. Они представляют собой множество новых средств и способов, используемых теми или иными субъектами отношений для достижения политических, экономических и военных целей. США, заботясь о сохранении однополярного мира, разрабатывают и активно внедряют стратегию и тактику "когнитивной войны", основа которой – "сделать каждого оружием" для достижения гегемонистских целей.

Когнитивная война – это искусство использования технологических инструментов для изменения восприятия людьми, которые не знают о таких попытках, как и те, кому поручено противодействовать, минимизировать или управлять локализацией и устранением ее последствий, чьи реакции слишком медленные или неадекватные. Это нетрадиционная форма войны, использующая кибернетические инструменты для изменения когнитивных процессов, ментальных предубеждений и рефлексивного мышления, провоцирующая его искажения и влияющая на принятие решений. Когнитивная война выходит за рамки информации и нацелена на то, что мозги людей будут делать с этой информацией, а когнитивный эффект – это не побочный продукт действия, а его цель, не зависящая от используемых технологий. Это "психологическая, социальная и техническая война", "война за влияние", использующая кибернетические средства.

Когнитивная война уже применяется с большим успехом – и необязательно под этим названием – НАТО и США, террористическими организациями, сектами и т.д. Во всех случаях цель состоит в том, чтобы доминировать, установить свое превосходство, завоевать и уничтожить.

Трансформация когнитивной войны

Термин "когнитивная война" используется в США с 2017 г. при описании действий для "манипулирования механизмами познания противника или его граждан, чтобы ослабить, проникнуть, повлиять или даже подчинить или уничтожить его". Это комбинация кибернетических технологий, связанных с информационной войной, человеческих компонентов мягкой силы и манипулирования психологическими операциями для предвзятого представления реальности. Такая возросшая сложность вынуждает потенциальных жертв постоянно проявлять стойкость, но они слишком поздно осознают, что подверглись нападению.

Когнитивная война с появлением цифровых разработок по принятию стратегических решений, новых операционных областей, больших данных и аналитики значительно расширилась в сферу военных игр и ведения операций.

В настоящее время разрабатываются новые теории, касающиеся устойчивости или слабых сторон нейробиологии, использования когнитивных предубеждений и когнитивных ошибок, манипулирования восприятием, того, как перегружать или управлять вниманием, вызывать когнитивные стрессы.

Понимание того, что мозг – место для поля сражений XXI века, перевело от войн на истощение к войнам познания, виртуальным войнам с когнитивным полем битвы, где процессы управления представляют собой когнитивный треугольник, включая в себя доминирование в знаниях и превосходство в принятии решений, а все идеи служат руководством к разработке стратегии. Теоретические основы шестой области ведения войны, связывающие техниум1 с ноосферой2, рассматриваются как глобальное представление человеческого интеллекта, опосредованного технологиями.

Когнитивная война – это когда все элементы информационной войны, в том числе психология и нейробиология, основанные на системности, используются для военных действий. Она находится на пересечении операционных областей, которые до сих пор управлялись отдельно: психологические операции и операции влияния (мягкая сила), с одной стороны, и кибероперации (киберзащита), направленные на уничтожение физических информационных активов, с другой.

Это война с тем, как думает противник, как работает его разум, как он видит мир и развивает свое концептуальное мышление. Когнитивный подход является инструментом вмешательства для достижения эффекта в масштабах от отдельного человека до всей социально-технической среды. Такие действия приводят к дисбалансу, приносящему пользу инициаторам, но не тем, на кого нацелены. Они в настоящее время становятся частью глобальных, незаметных либо даже невидимых действий или только компонентами агрессивных операций. Это требует того, чтобы РФ изучала возникающую опасность и разрабатывала защитные методы и эффективные варианты сдерживания, способы борьбы с последствиями таких действий.

Остро встает вопрос о последствиях, с учетом того, что информационная эра превратилась в сетевую. Эта эволюция усложнилась, так как наши физические, цифровые и ментальные личности слились в сетях якобы для улучшения человека. Поэтому нужно учитывать ограничения, уязвимости и разнообразие тех, кто участвует в принятии решений.

Нарастание угроз

С точки зрения защиты проблем в РФ много. Связаны ли они с когнитивной безопасностью отдельных лиц, содействием эффективному управлению государственными структурами, установлением и поддержанием когнитивного превосходства для решительных действий, разработкой и сертификацией производительности интеллектуальных систем или систем искусственного интеллекта, улучшением комплексного и коллективного принятия решений? Обеспечение преимущества потребует новых подходов, которые лучше сочетают людей и технологии, управляя при этом как техническими, так и психологическими последствиями.

Наиболее успешно НАТО использует цифровые инструменты, которые могут нарушить или повлиять на все уровни когнитивных процессов в РФ. Они в первую очередь влияют на то, как воспринимается и фильтруется информация, что ведет к побочным эффектам, которые изменяют способ построения представлений, отражаются на хранении в памяти, приводят к неадекватным решениям или парализуют их принятие.

Помимо традиционных и существующих угроз, связанных с когнитивной войной, а также угроз, которые могут быть разработаны НАТО и террористическими организациями, в РФ необходимо думать о будущем НБИК-конвергенции3 и о том, как это может повлиять на наше человеческое познание для его отвлечения, перенасыщения или захвата и изменения целей.

Когнитивные угрозы становятся все более распространенными и будут иметь глобальные последствия, требуя трансформации подходов к обеспечению безопасности РФ. Необходимо задуматься о различных аспектах когнитивной войны, так как упреждение когнитивных угроз со стороны НАТО и недружественных стран позволит иметь возможность разработать и внедрить новые эффективные формы, методы и средства, позволяющие адекватно осуществлять противоборство в этой новой сфере. Если же продолжать только наблюдать и пассивно реагировать, то это приведет к потере инициативы, которая в условиях перехода к следующему технологическому укладу важна для формирования новой стратегии национальной безопасности.

РФ на пороге шестого технологического уклада

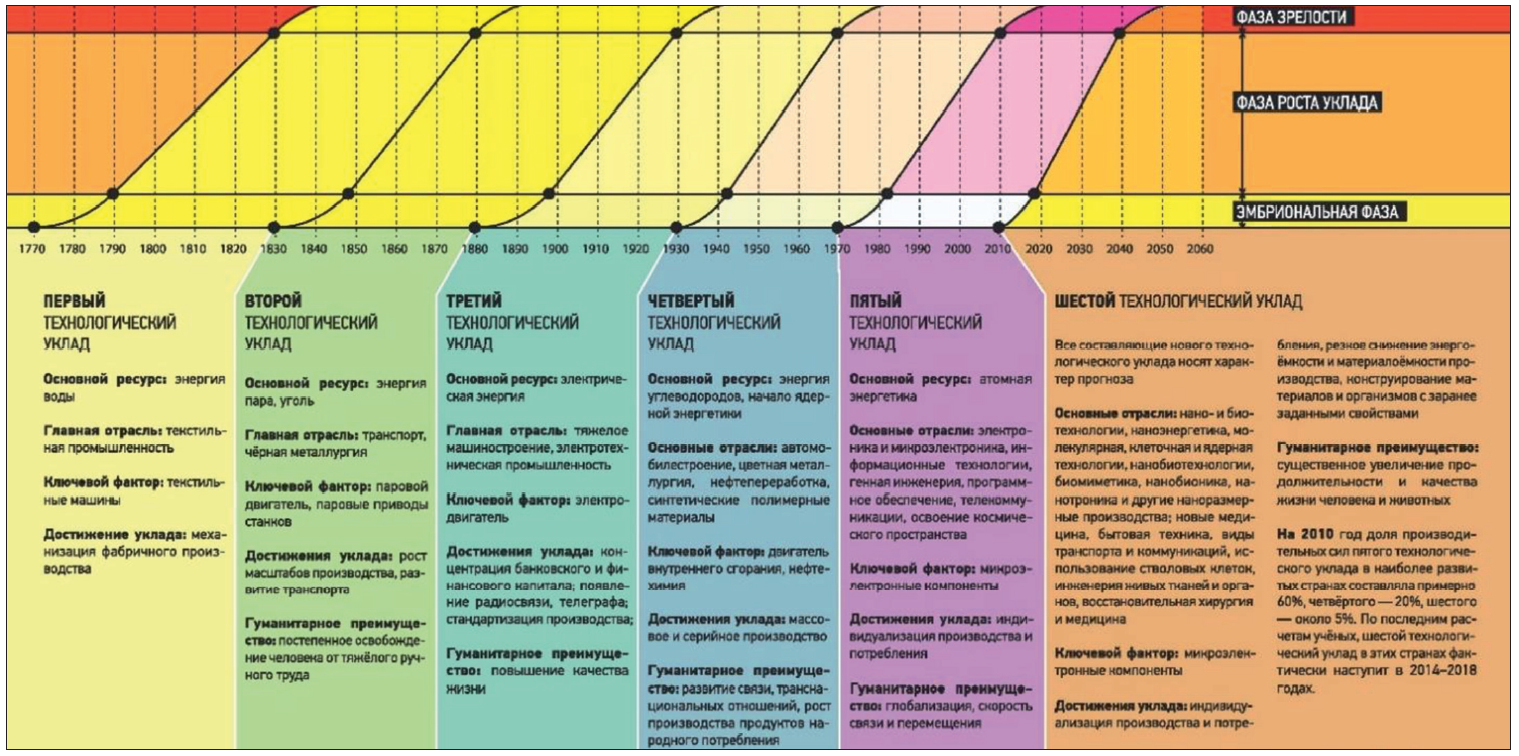

В условиях прямой угрозы когнитивной войны задача создания умной экономики, поставленная президентом РФ, требует опережающего развития и динамичной реализации достижений науки. Она охватывает многие стороны жизни, и для оценки степени ее решения необходим интегрирующий показатель, относящийся к теории научно-технического прогресса, – "технологический уклад", введенный Н.Д. Кондратьевым. Изучая историю капитализма, он выделил экономические циклы длительностью 50–55 лет, характеризующие развитие производительных сил (рис. 1). Технологический уклад является совокупностью сопряженных производств, развивающихся синхронно и имеющих единый технический уровень. Неравномерный ход научно-технического прогресса предопределен сменой технологических укладов. Их смену предопределяет не только ход научно-технического прогресса, но и инерция мышления общества: новые технологии появляются значительно раньше их массового освоения. Каждый уклад заканчивается кризисом, за которым происходит переход на более высокий уровень развития. Неопределенность, детерминированность и дискретность – основные условия состояния общества во время кризиса и слома технологической парадигмы. Шестой технологический уклад в развитых странах, где технологии опережают умственный потенциал человека, наступил в 2014–2018 гг. и в истории является критическим укладом.

Рис. 1. Технологические уклады

Рис. 1. Технологические уклады

Противоборство РФ с недружественными государствами в современных условиях разворачивается на самых передовых рубежах производственных сил шестого технологического уклада, которые НАТО и США используют для ведения когнитивной войны.

Вхождение России в шестой технологический уклад не самоцель, а вопрос выживания, развития экономики, обеспечения безопасности и международного статуса страны, достижения высокого уровня благополучия.

Повсеместное строительство новых производств и расширение существующих требует в условиях когнитивной войны разработки новых методов управления для обеспечения безопасности4 на всех этапах их жизненного цикла с учетом активного противодействия враждебной НБИК-конвергенции. Для этого необходимо применение искусственного интеллекта и контроля за процессом взаимодействия организаций, осуществляющих проектирование и эксплуатацию объектов, с государственными информационными системами (ГИС). Это способствует оптимизации решений (в том числе для противодействия коррупции с помощью ГИС "Посейдон"5) на протяжении жизненного цикла объекта (изделия), включающего в себя проектирование, строительство, производство, эксплуатацию и утилизацию. Обязательное использование аттестованного аппаратно-программного комплекса6 и сертифицированных средств защиты информации, имеющих действующие сертификаты ФСТЭК или ФСБ, помогает эффективной защите от деструктивных информационных и когнитивных технологий.

Реверс-метод для повышения безопасности объектов

В условиях когнитивной войны и всеобъемлющих санкций одним из подходов к прорывному решению задач по противодействию существующим угрозам, связанным не только с когнитивной войной, но и с НБИК-конвергенцией, является так называемый реверс-метод. Он предусматривает изменение хода решения проблемы на обратный, противоположный с помощью формулирования обратных задач. Известное и неизвестное меняются местами, а значения параметров модели объекта (изделия) должны быть получены из наблюдаемых данных. Этому типу задач присуще нарушение трех условий корректно поставленной задачи:

3) устойчивость решения.

Наиболее часто нарушается последнее, которое в технике определяется как свойство сохранять значения конструктивных и режимных параметров в заданных пределах, способность возвращаться к установившемуся режиму после возмущений. С этой целью в процесс информационного моделирования объекта (изделия) вводится этап риск-ориентирования для учета природных и техногенных деструктивных факторов, а также актов незаконного вмешательства (АНВ).

При этом необходимо учитывать, что когнитивная война с использованием НБИК-конвергенции изменяет модель внутреннего и внешнего нарушителя, она деструктивно меняет реакцию сил безопасности и персонала объектов на их действия при АНВ. Поэтому внедрение реверс-метода для создания и реконструкции объектов (изделий) на всех этапах их жизненного цикла в условиях когнитивной войны предусматривает использование риск-ориентированного информационного моделирования безопасного объекта (изделия) с применением ГИС. Этот подход наименее подвержен как внешнему, так и внутреннему деструктивному воздействию в силу того, что использует в качестве многослойной защиты ГИС.

1 Техниум – самоподдерживающаяся система создания нового.

2 По определению Келли (2011) – "вся информация, доступная человеческому мозгу".

3 НБИК-конвергенция – гипотетическое ядро шестого технологического уклада, основанное на объединении и синергетическом усилении достижений нано-, био-, информационных и когнитивных технологий.

4 Ст. 2 Федерального закона от 27.12.2002 г. № 184-ФЗ (ред. от 02.07.2021 г.) "О техническом регулировании" (с изм. и доп., вступ. в силу с 23.12.2021 г.).

5 Указ Президента РФ от 25.04.2022 г. № 232 "О государственной информационной системе в области противодействия коррупции "Посейдон" и внесении изменений в некоторые акты Президента РФ".

6 Функционирование аппаратно-программного комплекса определяется ст. 14 Федерального закона от 27.07.2006 г. № 149 "Об информации, информационных технологиях и о защите информации" и приказом ФСТЭК России № 17 от 11.02.2013 г. "Об утверждении требований о защите информации, не составляющей государственную тайну, содержащейся в ГИС".

Все статьи журнала "Системы безопасности"

доступны для скачивания в iMag >>

Фото: ru.freepik.com

- Безопасность объектов (350)

- Пожарная безопасность (309)

- Комплексная безопасность (296)

- Видеонаблюдение (294)

- СКУД (277)

- Транспортная безопасность (173)

- Каталог "Пожарная безопасность" (154)

- Пожарная сигнализация (147)

- Мнения экспертов (137)

- Видеоаналитика (120)

- Цифровая трансформация (119)

- Видеокамеры (105)

- Биометрия (101)

- Искусственный интеллект (95)

- Места с массовым пребыванием людей (83)

- Пожаротушение (81)

- Цифровое ЖКХ (72)

- Информационная безопасность (65)

- Киберзащита (61)

- Беспроводные технологии (49)

- Ритейл (49)

- Журнал "Системы безопасности" №1/2021 (48)

- Журнал "Системы безопасности" №6/2023 (48)

- Охрана периметра (47)

- Журнал "Системы безопасности" №6/2021 (45)

- Умный дом (44)

- Журнал "Системы безопасности" №2/2022 (43)

- Журнал "Системы безопасности" №1/2022 (42)

- Журнал "Системы безопасности" №1/2023 (42)

- Журнал "Системы безопасности" №5/2022 (41)

- Журнал "Системы безопасности" №5/2024 (41)

- Журнал "Системы безопасности" №6/2022 (41)

- Журнал "Системы безопасности" №2/2020 (40)

- Журнал "Системы безопасности" №3/2020 (39)

- Журнал "Системы безопасности" №3/2022 (39)

- Журнал "Системы безопасности" №5/2023 (39)

- Журнал "Системы безопасности" №6/2019 (39)

- Журнал "Системы безопасности" №1/2024 (38)

- Журнал "Системы безопасности" №4/2023 (38)

- Журнал "Системы безопасности" №4/2024 (38)

- Журнал "Системы безопасности" №4/2025 (38)

- Журнал "Системы безопасности" №5/2021 (38)

- Защита от БПЛА (38)

- Технологии распознавания (38)

- Журнал "Системы безопасности" №4/2022 (37)

- ТЭК и нефтегаз (37)

- Центры обработки данных (ЦОД) (37)

- Журнал "Системы безопасности" №2/2021 (36)

- Журнал "Системы безопасности" №3/2023 (36)

- Журнал "Системы безопасности" №5/2020 (36)

- Журнал "Системы безопасности" №2/2025 (35)

- Журнал "Системы безопасности" №3/2021 (35)

- Журнал "Системы безопасности" №4/2020 (35)

- Автоматизация зданий (34)

- Журнал "Системы безопасности" №1/2020 (34)

- Рынок безопасности (34)

- Журнал "Системы безопасности" №1/2025 (33)

- Журнал "Системы безопасности" №2/2023 (33)

- Журнал "Системы безопасности" №2/2024 (33)

- Журнал "Системы безопасности" №6/2020 (33)

- Тепловидение (33)

- Антидрон (32)

- Журнал "Системы безопасности" №5/2019 (31)

- Журнал "Системы безопасности" №4/2021 (30)

- Интернет вещей (IoT) (30)

- Журнал "Системы безопасности" №3/2025 (29)

- Журнал "Системы безопасности" №6/2024 (29)

- Машинное зрение (29)

- Импортозамещение (28)

- Журнал "Системы безопасности" №3/2024 (27)

- Умный город (27)

- Идентификация (26)

- Нейросети (26)

- СОУЭ (26)

- Журнал "Системы безопасности" №4/2019 (25)

- Промышленность (25)

- Безопасность (24)

- Транспорт (24)

- Облачные технологии (23)

- Охрана труда и промышленная безопасность (ОТиПБ) (23)

- Журнал "Системы безопасности" №3/2019 (22)

- Банки и финансы (20)

- Новости компаний (20)

- PSIM (18)

- Антитеррор (18)

- НВП "Болид" (17)

- Охрана объектов (16)

- COVID-19 (15)

- Досмотр (15)

- Журнал "Системы безопасности" №5/2025 (15)

- Интеграция (15)

- Итоги (15)

- Проектирование и монтаж (15)

- Автоматизация (14)

- АРГУС-СПЕКТР (13)

- Безопасный город (13)

- Исследование (13)

- Охранная сигнализация (13)

- Турникеты (13)

- Домофоны (12)

- Компании (12)

- МЧС России (12)

- Рейтинги (12)

- Системы хранения данных (СХД) (12)

- ТБ Форум (12)

- Удаленный доступ (12)

- All-over-IP (11)

- Beward (11)

- CCTV (11)

- Извещатели (11)

- Интервью (11)

- Распознавание лиц (11)

- BioSmart (10)

- Дайджест (10)

- Сертификация (10)

- IdM (9)

- PERCo (9)

- Взрывозащита (9)

- ИТ-инфраструктура (9)

- Источники бесперебойного питания (ИБП) (9)

- Роботизация (9)

- Axis Communications (8)

- Бизнес, идеи и мнения (8)

- Стрелец-ПРО (8)

- ААМ Системз (7)

- АРМО-Системы (7)

- Авиакомпании и аэропорты (7)

- БАС (7)

- Болид (7)

- Контроллеры (7)

- Метрополитен (7)

- ПБ (7)

- Программное обеспечение (7)

- DSSL (6)

- Законодательство (6)

- Лидеры технологий (6)

- Металлургия (6)

- Радиоканальные системы (6)

- АСУ ТП (5)

- Беспилотники (5)

- Индустрия 4.0 (5)

- Мобильный доступ (5)

- Промышленная автоматизация (5)

- Регулирование (5)

- Ситуационные центры (5)

- Шлагбаумы (5)

- IDIS (4)

- ITV Group (4)

- PERCo-Web (4)

- Важные люди (4)

- Журнал "Системы безопасности" (4)

- ИПДА (4)

- ИТ-отрасль (4)

- КИИ (4)

- Колонка эксперта (4)

- Коммутаторы (4)

- Критически важные объекты (КВО) (4)

- Машинное обучение (4)

- ОПС (4)

- Персональные данные (4)

- Персоны (4)

- ТД Актив-СБ (4)

- Тестирование (4)

- Трибуна заказчика (4)

- BIM-технологии (3)

- Smartec (3)

- dormakaba (3)

- АСКУЭ (3)

- АУП (3)

- Агрокомплекс (3)

- Алкотестер (3)

- Астрон (3)

- Гибридная война (3)

- Защита информации и связи, кибербезопасность (3)

- Инновации (3)

- Информационные технологии (3)

- Конференции (3)

- Мероприятия по безопасности (3)

- Микроэлектроника (3)

- Противотаранные устройства (3)

- СУРВ (3)

- Сельское хозяйство (3)

- Стандарты, нормы и требования (3)

- Строительная экспертиза (3)

- ТЕКО (3)

- Умные парковки (3)

- Учет рабочего времени (3)

- Цифровые технологии (3)

- Эксклюзив (3)

- 5G (2)

- ACaaS (2)

- EverFocus (2)

- IT-системы (2)

- Iron Logic (2)

- PALMJET (2)

- PCI DSS (2)

- Parsec (2)

- RPA (2)

- RusGuard (2)

- SaaS (2)

- Synology (2)

- TRASSIR (2)

- Vidau Systems (2)

- ZKTeco (2)

- АО "ОКБ "АСТРОН" (2)

- Аналитика (2)

- Астра-А (2)

- Аттестация (2)

- Аттестация персонала (2)

- Безопасность данных (2)

- Беспроводные системы (2)

- Виртуальный рабочий стол (2)

- Главгосэкспертиза (2)

- Делетрон (2)

- ИТС (2)

- Кабельная продукция (2)

- Категорирование (2)

- Корпоративная безопасность (2)

- Метро (2)

- Минтранс (2)

- Объекты культурного наследия (2)

- Охранный мониторинг (2)

- ПО (2)

- РЖД (2)

- Росгвардия (2)

- ССОИ (2)

- Современный офис (2)

- Телевидение (2)

- Термокожухи (2)

- Тоннели (2)

- Удаленная работа (2)

- Устройства защиты от импульсных перенапряжений (2)

- Хранение оружия (2)

- ЦеСИС НИКИРЭТ (2)

- Цифровизация (2)

- Электрозамки (2)

- Энергетика (2)

- логистика (2)

- 3D-моделирование (1)

- Ajax (1)

- Axis Talk 2021 (1)

- BARNET (1)

- BIM- моделирование (1)

- BYOD (1)

- Basler AG (1)

- Beyond Security (1)

- Big Data (1)

- Bosch (1)

- CMOS-технология (1)

- COPE (1)

- ChatGPT (1)

- Cloud4Y (1)

- D-link (1)

- DBaaS (1)

- DCImanager (1)

- DDoS-атаки (1)

- DIS Group (1)

- Dahua (1)

- Deep Learning (1)

- EAS-система (1)

- Edge AI + Vision (1)

- Face ID (1)

- FaceStation 2 (1)

- Faceter Russia (1)

- Flamax (1)

- GDPR-террористы (1)

- Grundig Security (1)

- HID Global (1)

- HR Tech (1)

- Hanwha Techwin (1)

- Hi-Tech Security (1)

- Hikvision Russia (1)

- Hrtech (1)

- IP-коммуникации (1)

- IP-протокол (1)

- IP-системы (1)

- ISPsystem (1)

- IaaS (1)

- InPrice Distribution (1)

- InfoWatch Traffic Monitor (1)

- Intel (1)

- Intelligent Video (1)

- Milestone Systems (1)

- Mission Critical (1)

- NAS (1)

- NFC (1)

- NFC BLE (1)

- NOVIcam (1)

- NVR (1)

- OSDP (1)

- OSRAM (1)

- ParsecNET 3 (1)

- Phoenix Contact (1)

- QNAP (1)

- QR-коды (1)

- RPA-платформы (1)

- RecFaces (1)

- SIP (1)

- SVA/SVI (1)

- SVP/SVZ (1)

- Seagate (1)

- SecuriSmoke (1)

- Securika Moscow (1)

- Sicurezza (1)

- Sigur (1)

- Synology DVA3219 (1)

- UEM SafeMobile (1)

- Ultra-Wideband (1)

- VMS (1)

- VUCA-мир (1)

- deepfake (1)

- e-commerce (1)

- e-сommerce (1)

- eIVP1570 VE (1)

- АМТ-ГРУП (1)

- АНВ (1)

- АПС rubetek (1)

- АСУДД (1)

- Аспирационные системы (1)

- Астра-Z-8845 (1)

- Астра-Zитадель (1)

- Астра-РИ-М (1)

- БГ-Оптикс (1)

- БайтЭрг (1)

- Бесконтактный сканер (1)

- Беспилотный транспорт (1)

- Бизнес (1)

- Биотехнологии (1)

- Большие данные (1)

- Бун Эдам (1)

- В2В (1)

- В2С (1)

- Вентиляция (1)

- Верификация (1)

- Видеорегистраторы (1)

- Виртуальный ассистент (1)

- Вирусная активность (1)

- Вишинг (1)

- Всероссийский союз страховщиков (1)

- Гибридная пена (1)

- Государственный надзор (1)

- Дактилоскопия (1)

- Деловая программа (1)

- Дистанционное обучение (1)

- Добродел (1)

- ЕБС (1)

- Евразийский экономический союз (1)

- Европейский союз (1)

- Журнал "Системы безопасности" №6/2025 (1)

- ИИС (1)

- ИКАО (1)

- ИПДЛ (1)

- ИСБ (1)

- ИСО Орион (1)

- ИСП (1)

- ИТРИУМ СПб (1)

- Иконоскоп Зворыкина (1)

- Интеллектуальные транспортные системы (1)

- Интернет (1)

- Интером (1)

- Источники информации (1)

- К2Тех (1)

- Квантовые вычисления (1)

- Киберугрозы (1)

- Колонка редактора (1)

- Компьютерное зрение (1)

- Контрафактная продукция (1)

- Конфиденциальная информация (1)

- Логический доступ (1)

- МГП ЗАРЯ (1)

- МФСБ (1)

- МЦД (1)

- Малленом Системс (1)

- Менеджер по продажам СБ (1)

- Методы защиты информации (1)

- Метрология (1)

- Микропроцессоры (1)

- Минимизация последствий ЧС (1)

- Минэнерго (1)

- Минэнерго России (1)

- Мировая урбанизация (1)

- Мобильные мошенники (1)

- Модули подключения (1)

- Морская безопасность (1)

- Мосгортранс (1)

- Московский метрополитен (1)

- Мошеннические схемы (1)

- Мощность излучения (1)

- НПЗ (1)

- НПК "Фотоника" (1)

- Нетворк Профи (1)

- Новости (1)

- ОКБ "Гамма" (1)

- ОС QuTS hero (1)

- Огневые испытания (1)

- Опрос онлайн (1)

- Оптимизация систем безопасности (1)

- Отраслевые сайты по безопасности (1)

- Отрасль (1)

- Охранные системы (1)

- ПАО "КАМАЗ" (1)

- ПК (1)

- Пентест (1)

- Передатчик (1)

- Пожтехника (1)

- Полупроводники (1)

- Развитие экономики (1)

- Результаты сертификации (1)

- Росморречфлот (1)

- Ростехнадзор (1)

- Рынок ИТ (1)

- СБ "Марит" (1)

- СМК (1)

- Самарский метрополитен (1)

- Самолет-амфибия (1)

- Сбербанк (1)

- Сверхвысокочастотный сигнал (1)

- Сенсорные барьеры (1)

- Система измерения (1)

- Системы безопасности (1)

- Системы защиты с трибоэлектрическим кабелем (1)

- Системы позиционирования (1)

- Системы связи и мониторинга (1)

- Сканер отпечатков пальцев (1)

- Сканирование пассажиров в метро (1)

- Сколково (1)

- События (1)

- Советы менеджерам (1)

- Социальная инженерия (1)

- Стивен Кови (1)

- Строительство (1)

- Считыватели (1)

- Считыватели рисунка вен (1)

- Т8 Сенсор (1)

- ТЕНЗОР (1)

- ТПУ (1)

- Тайм менеджмент (1)

- Телеком (1)

- Телефонные мошенники (1)

- Терагерцовая технология (1)

- Термометрия (1)

- Тест (1)

- Технологии (1)

- Тренды и тенденции (1)

- Управление (1)

- Управление доступом (1)

- ФСБ (1)

- ФСТЭК (1)

- Фиксация нарушений ПДД (1)

- Форум (1)

- Центр ФСБ России (1)

- Цикл продаж СБ (1)

- Чат-бот (1)

- Широкополосный доступ (1)

- Шоплифтер (1)

- Экономическая безопасность (1)

- Экспертиза (1)

- Электромагнитная совместимость (1)

- Эпоха диджитализации (1)

- виртуальная реальность (1)

- здравоохранение (1)

- маркетинг (1)

- процессоры (1)

- связь (1)

- технические подробности (1)

- фишинг (1)

- Ноябрь 2025 (17)

- Октябрь 2025 (23)

- Сентябрь 2025 (24)

- Август 2025 (19)

- Июль 2025 (23)

- Июнь 2025 (19)

- Май 2025 (20)

- Апрель 2025 (20)

- Март 2025 (22)

- Февраль 2025 (17)

- Январь 2025 (17)

- Декабрь 2024 (21)

- Ноябрь 2024 (26)

- Октябрь 2024 (24)

- Сентябрь 2024 (22)

- Август 2024 (23)

- Июль 2024 (23)

- Июнь 2024 (18)

- Май 2024 (23)

- Апрель 2024 (20)

- Март 2024 (20)

- Февраль 2024 (19)

- Январь 2024 (25)

- Декабрь 2023 (30)

- Ноябрь 2023 (24)

- Октябрь 2023 (19)

- Сентябрь 2023 (23)

- Август 2023 (26)

- Июль 2023 (21)

- Июнь 2023 (20)

- Май 2023 (24)

- Апрель 2023 (17)

- Март 2023 (21)

- Февраль 2023 (24)

- Январь 2023 (24)

- Декабрь 2022 (32)

- Ноябрь 2022 (28)

- Октябрь 2022 (23)

- Сентябрь 2022 (25)

- Август 2022 (21)

- Июль 2022 (24)

- Июнь 2022 (27)

- Май 2022 (24)

- Апрель 2022 (24)

- Март 2022 (27)

- Февраль 2022 (21)

- Январь 2022 (22)

- Декабрь 2021 (25)

- Ноябрь 2021 (23)

- Октябрь 2021 (24)

- Сентябрь 2021 (25)

- Август 2021 (24)

- Июль 2021 (26)

- Июнь 2021 (30)

- Май 2021 (25)

- Апрель 2021 (25)

- Март 2021 (22)

- Февраль 2021 (17)

- Январь 2021 (17)

- Декабрь 2020 (23)

- Ноябрь 2020 (19)

- Октябрь 2020 (17)

- Сентябрь 2020 (16)

- Август 2020 (23)

- Июль 2020 (20)

- Июнь 2020 (22)

- Май 2020 (16)

- Апрель 2020 (26)

- Март 2020 (22)

- Февраль 2020 (17)

- Январь 2020 (20)

- Декабрь 2019 (21)

- Ноябрь 2019 (12)

- Октябрь 2019 (18)

- Сентябрь 2019 (24)

- Август 2019 (14)

- Июль 2019 (17)

- Июнь 2019 (17)

- Май 2019 (13)

- Апрель 2019 (18)

- Март 2019 (18)

- Февраль 2019 (25)

Поделитесь вашими идеями